El equipo de seguridad de Palo Alto Networks ha emitido un comunicado para alertar a sus clientes sobre una vulnerabilidad de ejecución remota de código en GlobalProtect, mencionando que los actores de amenazas pueden lanzar código malicioso con privilegios de root.

La vulnerabilidad fue identificada como CVE-2021-3064 y podría ser explotada por actores de amenazas autenticados en la red de GlobalProtect. Esta falla reside en las versiones de PAN-OS anteriores a PAN-OS 8.1.17. Palo Alto emitió una serie de parches prioritarios para clientes empresariales en PAN-OS 8.1.17 y versiones posteriores.

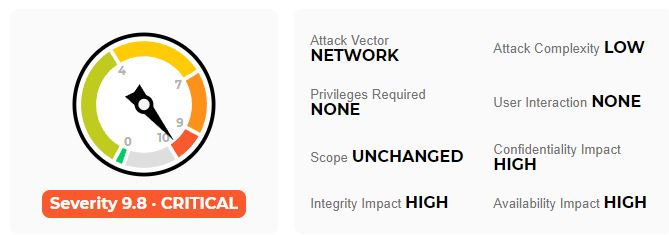

La falla aún no recibe puntuación asignada por el Common Vulnerability Scoring System (CVSS).

Representantes de la compañía mencionan que no se han detectado intentos de explotación maliciosa vinculados con este reporte, aunque confirman que la compañía de ciberseguridad Randori había incorporado exploits exitosos en sus soluciones Red Team.

Al respecto, Randori Attack Team señala que la vulnerabilidad afecta a los firewall de Palo Alto que utilizan GlobalProtect Portal VPN, permitiendo la ejecución remota de código no autenticado en instalaciones vulnerables: “Pudimos obtener un shell en el objetivo afectado, acceder a datos de configuración confidenciales, extraer credenciales y otras tareas. Una vez que un atacante tiene control sobre el firewall, tendrá visibilidad de la red interna e incluso podrá realizar ataques de movimiento lateral”, señala el reporte.

Por el momento ni Palo Alto ni Randori revelarán más detalles técnicos sobre la falla, esto con el fin de prevenir posibles intentos de explotación. Si el proceso de corrección avanza como se tiene estimado, reportes complementarios podrían surgir en los próximos 30 días.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.