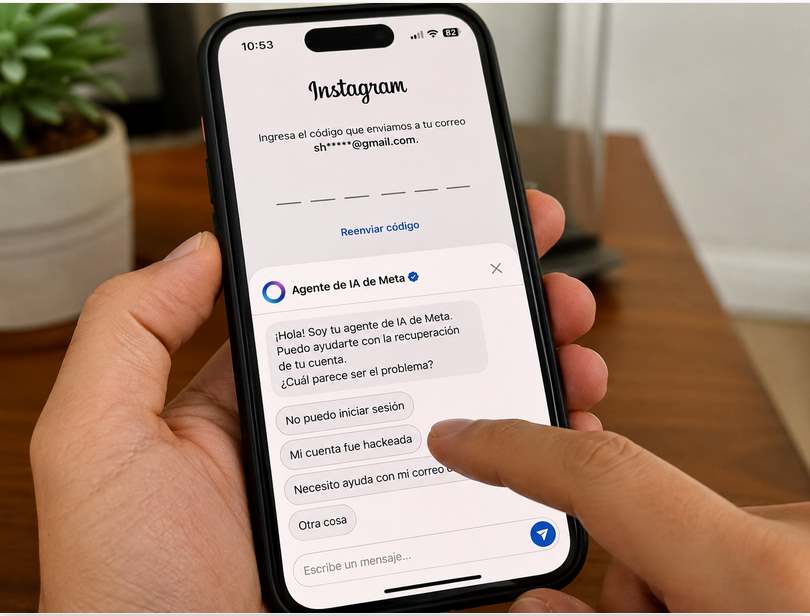

Hackers No Hackearon Instagram: Abusaron de la IA de Meta para Secuestrar Más de 20,000 Cuentas

La revelación de Meta de que atacantes abusaron de un sistema de recuperación de cuentas asistido por IA para secuestrar más de 20,000 cuentas de Instagram se está convirtiendo rápidamenteLEER MÁS