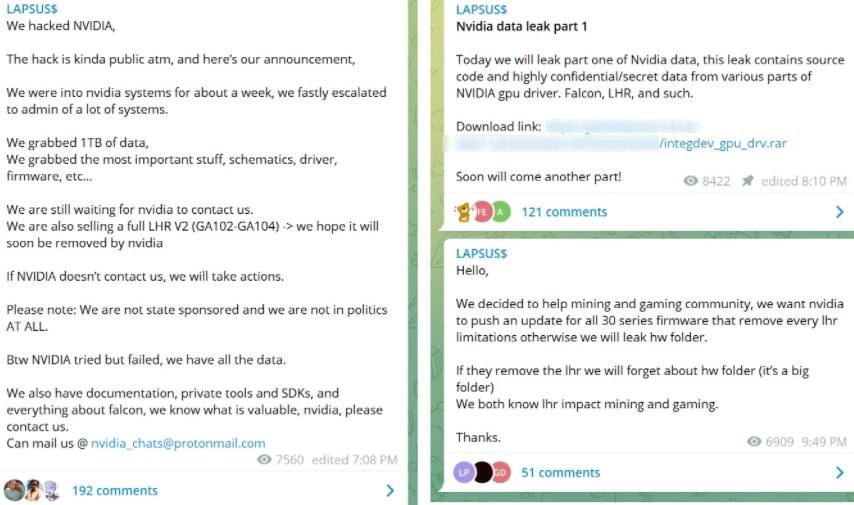

El grupo de hacking Lapsus$ está abusando de los certificados de firma de código de NVIDIA robados para firmar malware de forma inadvertida en implementaciones Windows vulnerables. Esta semana, NVIDIA confirmó que sufrió un ciberataque que permitió a los actores de amenazas acceder a información confidencial de sus empleados.

Los hackers, presuntamente operando desde Latinoamérica, aseguran haber robado archivos equivalentes a 1 TB durante el incidente, comenzando a filtrarlos en foros ilegales en dark web después de que NVIDIA se negara a pagar un rescate. La filtración incluye dos certificados de firma de código robados utilizados por los desarrolladores de NVIDIA para firmar sus controladores y ejecutables.

Estos certificados permiten a los desarrolladores firmar digitalmente ejecutables y controladores para que el sistema Windows pueda verificar la propiedad del archivo y si un tercero ha manipulado la carga. Para incrementar la seguridad del sistema, Microsoft también requiere que los controladores en modo kernel estén firmados con código antes de que sean cargados al sistema operativo.

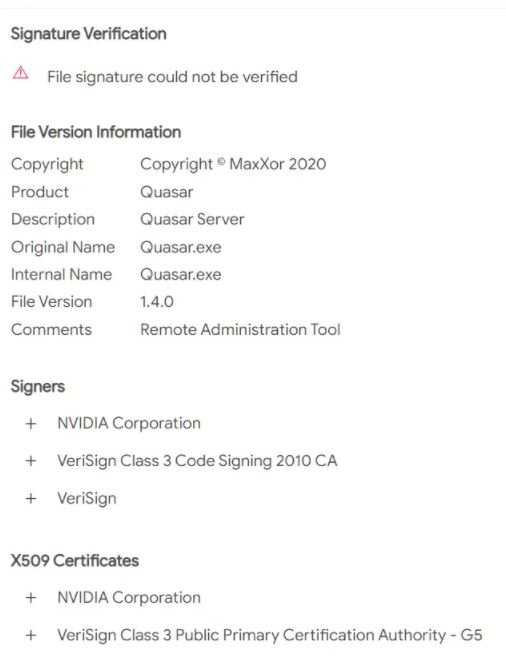

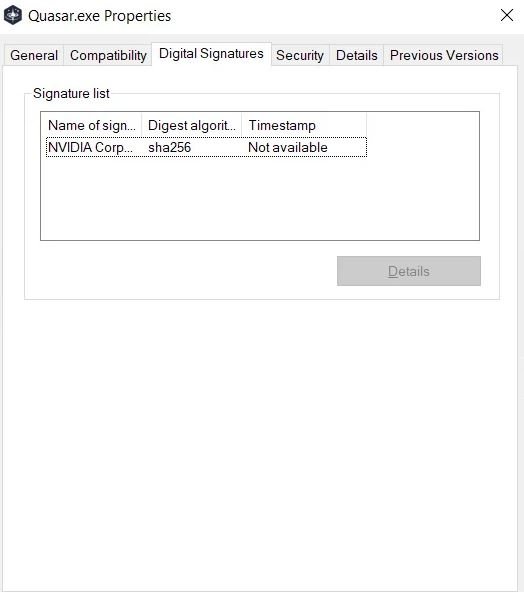

Poco después de la confirmación del ataque, especialistas en ciberseguridad comenzaron a detectar que los certificados se estaban utilizando para firmar malware y otras herramientas de hacking usadas por cibercriminales. Muestras cargadas en VirusTotal señalan que los certificados robados se usaron para firmar varios programas maliciosos, incluyendo balizas Cobalt Strike, Mimikatz, backdoors y troyanos de acceso remoto (RAT).

Los certificados robados utilizan los siguientes números de serie:

- 43BB437D609866286DD839E1D00309F5

- 14781bc862e8dc503a559346f5dcc518

Algunos de los archivos probablemente fueron subidos a VirusTotal por investigadores de seguridad, pero otros parecen ser utilizados por actores de amenazas para campañas de malware. Aunque los certificados robados están vencidos, Windows sigue permitiendo su carga en el sistema operativo, lo que brinda a los actores de amenazas la ventaja de hacer que sus cargas maliciosas parezcan contenido legítimo de NVIDIA, por lo que la amenaza de seguridad sigue activa.

Se recomienda a los administradores de sistemas Windows con componentes NVIDIA configurar las políticas de control de aplicaciones de Windows Defender para determinar qué controladores NVIDIA se pueden cargar en el sistema y evitar el ingreso de malware.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.