MITRE EMB3D explicado: principales amenazas a los dispositivos integrados y cómo EMB3D las mitiga

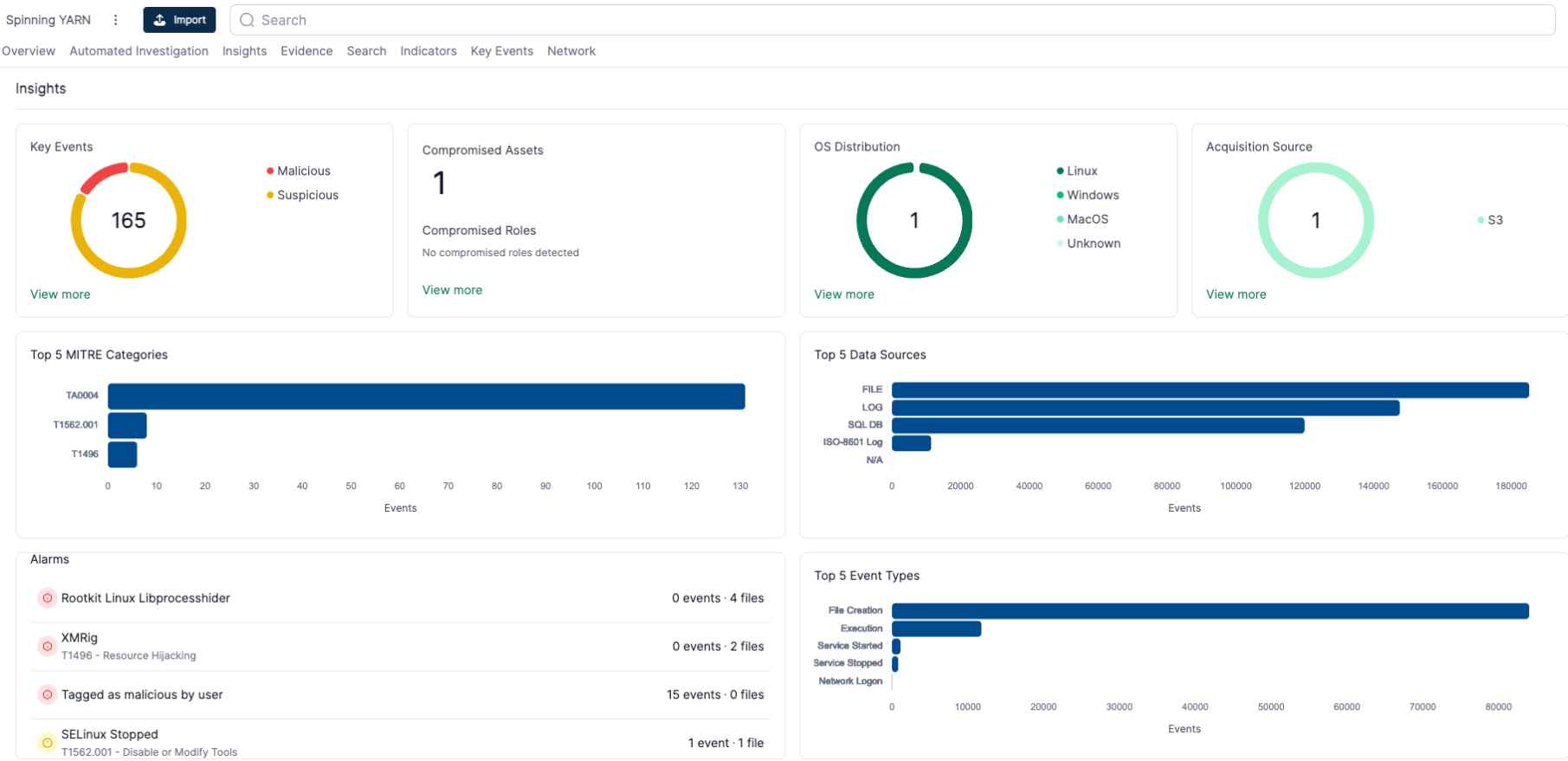

En un avance significativo para la ciberseguridad en infraestructura crítica, MITRE Corporation ha lanzado un nuevo marco de modelado de amenazas conocido como EMB3D. Esta iniciativa marca un esfuerzo deLEER MÁS