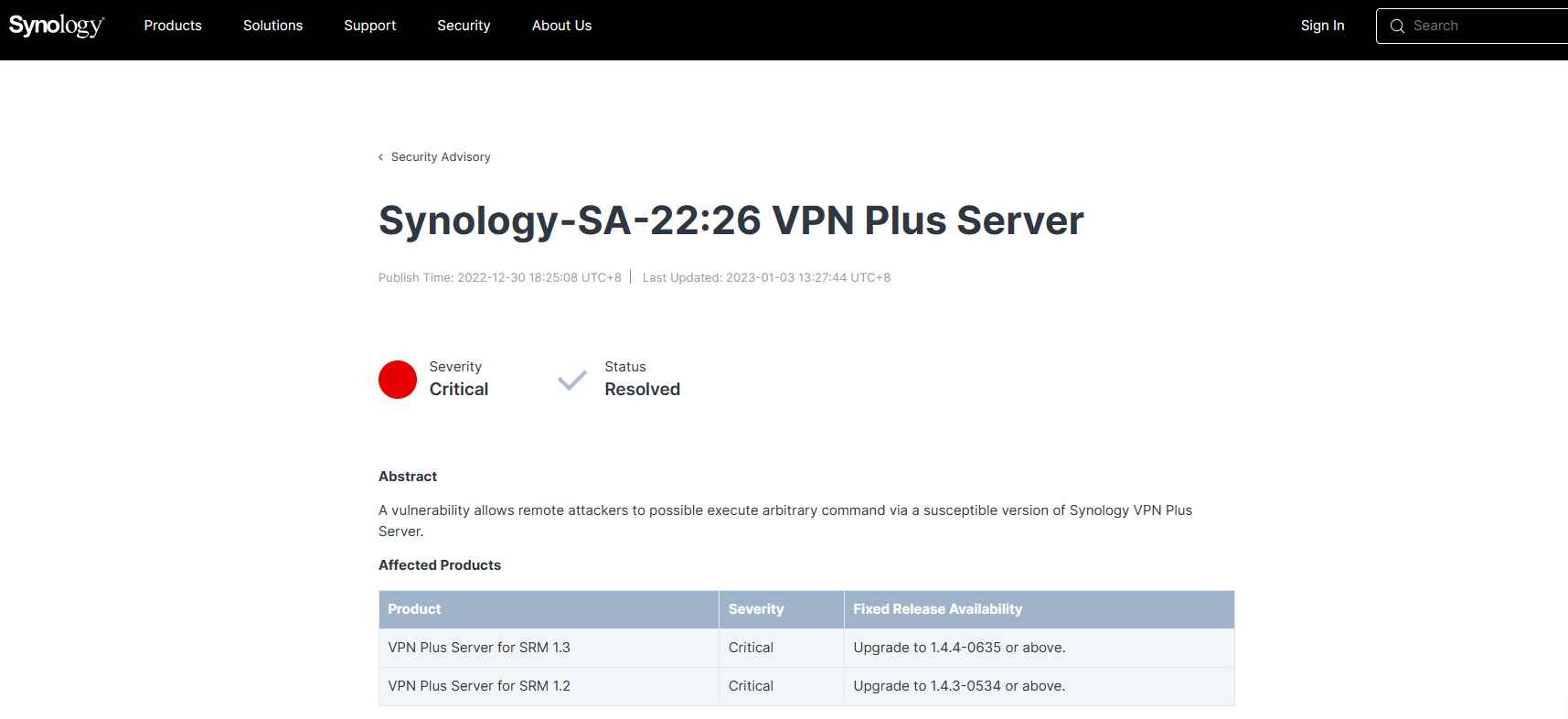

Vulnerabilidad Crítica (Puntuación CVSS3: 10) permite a atacantes remotos ejecutar malware en Synology VPN Plus Server

Synology una empresa que fabrica dispositivos de almacenamiento conectado a la red (NAS), notificó que el software Synology VPN Plus Server tiene una vulnerabilidad grave que tiene la clasificación deLEER MÁS