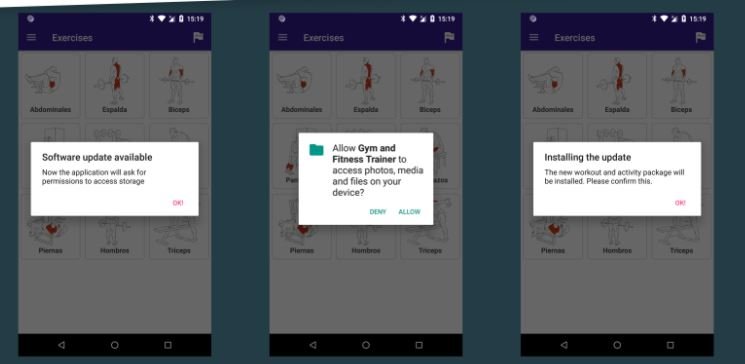

TeamsPhisher permite hackear la cuenta de Teams e infectar a la víctima con malware

Cada vez es más difícil introducir malware en las organizaciones a las que se dirigen. Muchos de los tipos de carga útil convencionales, como los archivos .exe y las macros deLEER MÁS