AirAsia Group fue víctima del grupo de ransomware Daixin, que robó los datos de más de cinco millones de clientes y empleados. Con la flota más grande y la mayoría de los destinos en Malasia, AirAsia es una aerolínea multinacional de bajo costo de Malasia. Databreaches.net afirma que Daixin destruyó las copias de seguridad y cifró muchos recursos. Sin embargo a la red desorganizada de AirAsia Group no hicieron tanto como deberían.

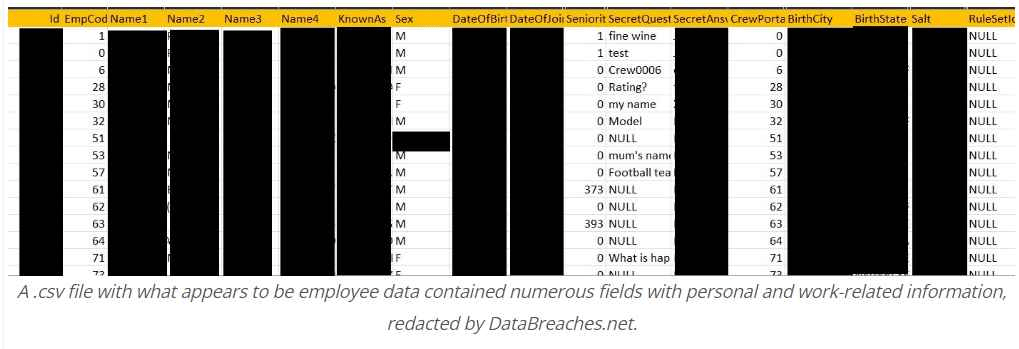

AirAsia Group fue el objetivo de un ataque de ransomware Daixin Team el 11 y 12 de noviembre. DataBreaches recibió información de los actores de amenazas, que fueron objeto de un aviso reciente de CISA, de que habían obtenido la información personal de 5 millones de pasajeros distintos, así como Todo el personal. Dos archivos.csv que Daixin Team también entregó a AirAsia Group. La información sobre los viajeros identificados se incluyó en un archivo. El segundo archivo tenía información sobre los empleados incluidos nombres, fechas de nacimiento, nacionalidades, lugares de nacimiento, fechas de inicio del empleo, “pregunta secreta”, “respuesta”.

Daixin utiliza conocidas vulnerabilidades de VPN y phishing para acceder a la red de su objetivo. Una vez que tienen acceso aumentan su nivel de autoridad y utilizan RDP y SSH para moverse lateralmente dentro de la red de su objetivo. Aunque el grupo de ransomware Daixin a principios de este año apuntó a la industria de la salud esta violación más reciente revela que son intrínsecamente oportunistas. Según se informa, el equipo Daixin usa ransomware para cifrar datos de salud, diagnóstico, imágenes y servicios de intranet, según una alerta conjunta de CISA, la Oficina Federal de Investigaciones (FBI) y el Departamento de Salud y Servicios Humanos.

El código fuente de Babuk Locker, que apareció después del ataque de la policía metropolitana de Washington DC, sirvió como base para el ransomware desarrollado por el equipo Daixin.

El portavoz de Daixin dijo que AirAsia respondió al ataque. Aparentemente, pronto ingresaron al chat, solicitaron una muestra de los datos del negociador de Daixin y luego “preguntaron en gran detalle cómo eliminaríamos sus datos en caso de pago”. Según los informes AirAsia no intentó regatear el precio lo que podría significar que nunca tuvieron la intención de pagar nada. Por lo general todos quieren acordar un precio más bajo.

Una cosa que el portavoz de Daixin dejó en claro fue que el equipo había evitado bloquear “XEN, RHEL: anfitriones de equipos voladores (radares, control de tráfico aéreo y similares)” mientras bloqueaba archivos para evitar cifrar o eliminar cualquier cosa que tuviera vida. -Consecuencias amenazantes.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.