Una investigación del FBI sobre una pandilla criminal de ransomware que se cree que está vinculada a Rusia condujo a un empleado del gobierno canadiense en Gatineau, la incautación de criptomonedas más grande en la historia de Canadá y cientos de víctimas en todo el mundo.

En las primeras horas de la mañana del 27 de enero de 2021, dos fuerzas policiales llegaron a un callejón sin salida nevado en Gatineau, Quebec, cada una de las cuales tenía la tarea de desempeñar un papel importante en uno de los ataques de ransomware más grandes de la historia en Canadá.

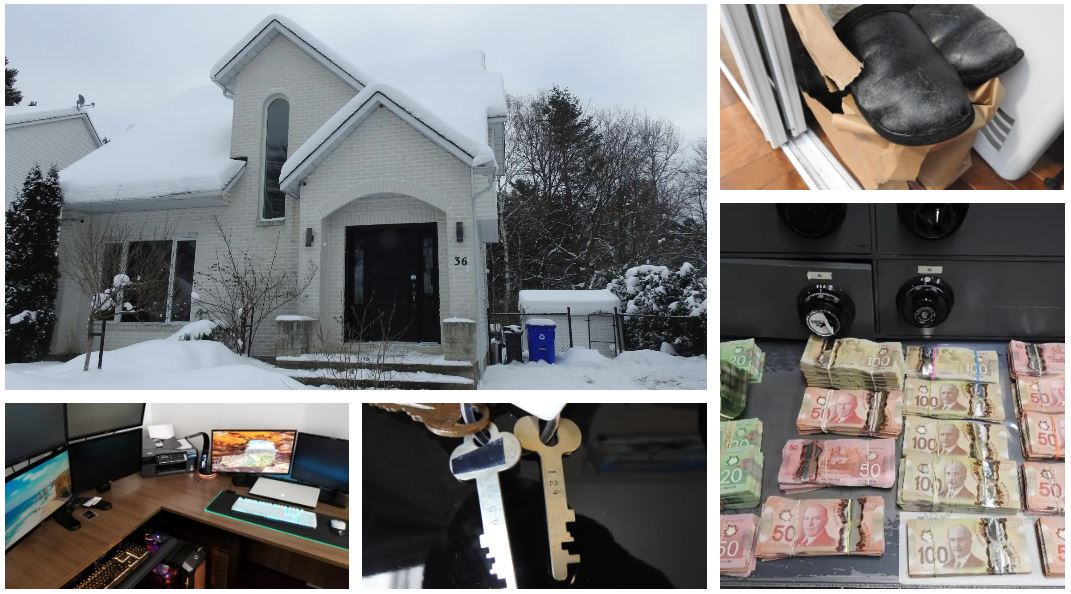

Los miembros de la RCMP, dirigidos por la unidad de delitos cibernéticos, estaban ejecutando una orden de registro en una casa de ladrillos blancos en la calle, mientras que el servicio de policía de Gatineau estaba disponible para realizar un arresto en nombre del FBI. El nombre en clave de la operación era Proyecto Olunar.

Tenían motivos para creer que el hombre que estaba dentro era el ID de usuario 128, uno de los hackers más exitosos de NetWalker, un grupo de ransomware criminal que se cree que está vinculado a Rusia.

“Había una urgencia enorme de proceder a aprehenderlo y detenerlo porque el tiempo corría y cada día había una nueva víctima”, dijo Const. Francois Picard-Blais, investigador de delitos cibernéticos de la RCMP.

Casi al mismo tiempo, a miles de kilómetros de distancia en Isperih, una ciudad en el noreste de Bulgaria, las autoridades estaban desconectando un servidor de computadora.

“Sabíamos que una vez que desmanteláramos ese servidor, el ransomware NetWalker esencialmente dejaría de funcionar”, dijo Carlton Gammons, fiscal federal de EE. UU. con sede en Tampa, Florida.

Las operaciones se coordinaron para evitar alertar al objetivo oa otros afiliados de NetWalker.

De vuelta en Canadá, la policía había entrado en la casa y el teniente Det. Denis Simard, de la policía de Gatineau, estaba haciendo su movimiento. Él había estado en la casa antes.

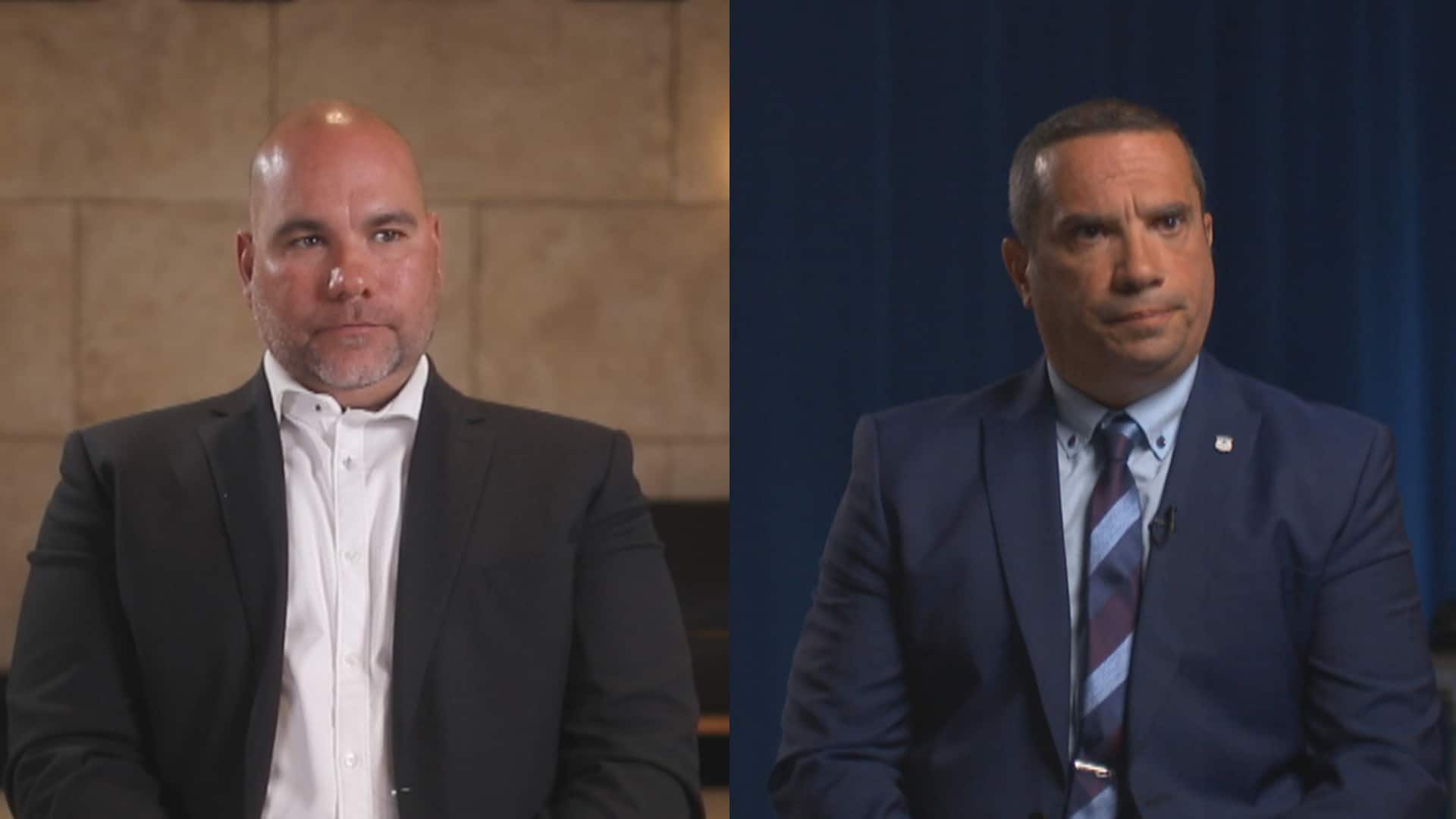

“Nunca en mi carrera (pensé) que estaría involucrado en el caso del FBI, y en un archivo tan grande como este”, dijo Simard a The Fifth Estate .

Simard estaba allí para arrestar a Sébastien Vachon-Desjardins, de 33 años, analista de TI del gobierno federal convertido en hacker de ransomware.

“Estaba solo con todos esos policías, así que estaba un poco perdido”, dijo Simard.

Simard le dijo a Vachon-Desjardins que estaba ejecutando una orden de arresto como parte de una orden de extradición en nombre del FBI.

“Su expresión era como si alguien estuviera pidiendo ayuda”, dijo Simard. “Estaba muy deprimido. Y quería que me quedara con él… Él me (necesitaba) como un amigo…. Pero yo [no podía] quedarme con él. No es mi caso”, dijo Simard, quien lo había detenido en otras dos ocasiones.

Los oficiales de la RCMP habían comenzado la búsqueda de la casa, descubriendo una mina de oro de evidencia.

La RCMP encontró $ 300,000 en efectivo en una caja de zapatos debajo de un par de pantuflas en el armario de un dormitorio, llaves de cajas de seguridad con $ 400,000 en efectivo adentro, teléfonos celulares, computadoras y discos duros con suficientes terabytes de datos para llenar una arena de hockey si estuviera impreso y claves de seguridad para billeteras criptográficas con un valor actual de $ 21 millones de dólares estadounidenses en bitcoin.

En ese momento, fue la mayor incautación de criptomonedas realizada por la policía canadiense, según RCMP.

Aunque ya llevaban meses en la investigación, esa mañana fue solo el comienzo de lo que la policía descubriría y el final de los días de Vachon-Desjardins como hacker.

El esquema del ransomware

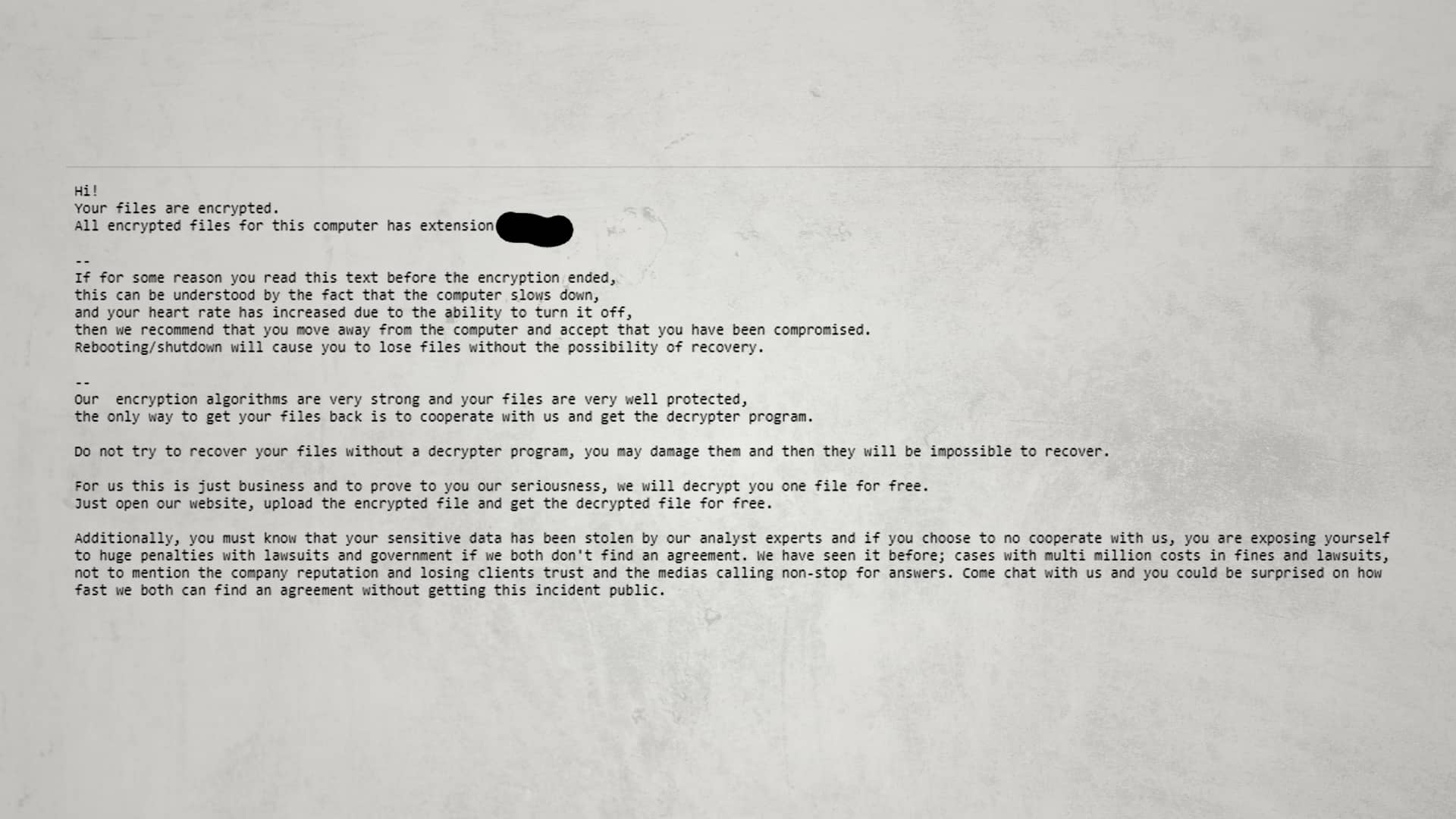

El ransomware es una forma de software malicioso utilizado por hackers para tomar el control de la computadora o la red de una víctima y luego exigir el pago a cambio del descifrado.

Se vio por primera vez en 1989 y se ha convertido en la amenaza cibernética más común que enfrentan los canadienses, según el Centro Canadiense para la Seguridad Cibernética.

La agencia estima que los ataques de ransomware en todo el mundo aumentaron un 151 % en la primera mitad de 2021 en comparación con el mismo período del año anterior.

“El problema con el cibercrimen es que no solo crece un poco…. Crece exponencialmente. Es un gran negocio”, dijo Insp. Lina Dabit, jefa del equipo de investigación de delitos cibernéticos de RCMP en Ontario.

El grupo de ransomware NetWalker se volvió muy activo durante la pandemia de COVID-19, apuntando a cientos de víctimas, incluidas escuelas, municipios, instituciones de atención médica y empresas.

Pero aterrizó por primera vez en el radar del FBI en septiembre de 2019 cuando una empresa en Tampa, Florida, fue atacada. Fue entonces cuando Carlton Gammons, fiscal adjunto del Departamento de Justicia de EE. UU. en Tampa, se convirtió en el fiscal principal en el caso de NetWalker.

“Esta es la mayor investigación de ransomware en la que he trabajado en mi carrera”, dijo Gammons.

Según investigadores de Canadá y Estados Unidos, NetWalker, anteriormente llamado “Mailto”, fue creado por un grupo de hackers de habla rusa.

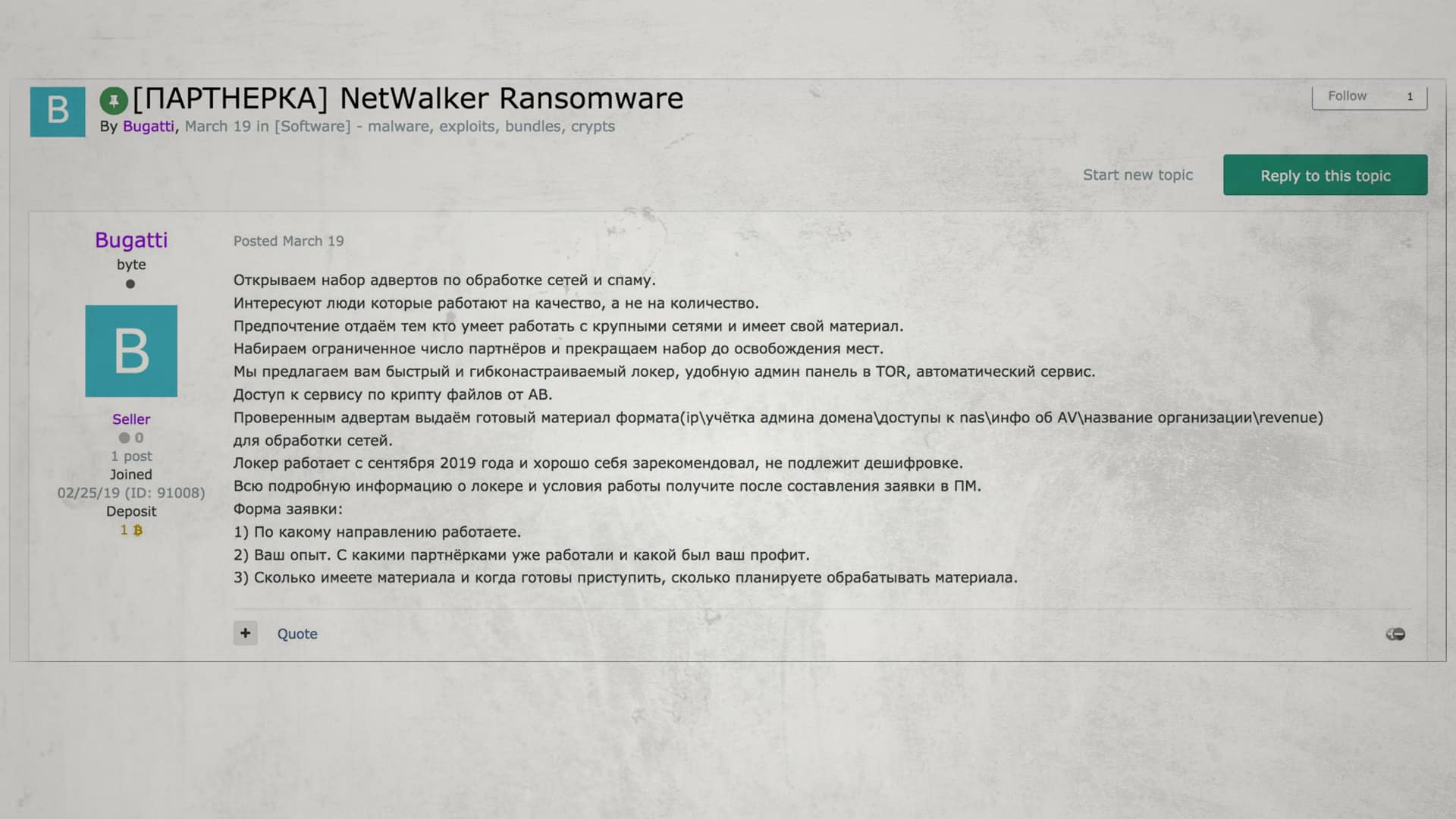

En ese momento, había otros tipos de sindicatos de ransomware, pero NetWalker se destacó por su modelo de ransomware como servicio.

Sus desarrolladores crearon el malware y se reclutaron afiliados para usarlo para atacar a las víctimas y exigir rescates pagados en criptomonedas.

Si las víctimas no pagaban, los afiliados a menudo publicaban datos confidenciales, como registros financieros e información del cliente, en el blog de NetWalker ubicado en la web oscura. Se conoce como doble extorsión.

“Si se pagaba el rescate, los dos se dividirían. En general, entre el 70 y el 80 por ciento se quedaría con el afiliado y la otra parte volvería al desarrollador”, dijo Michael McPherson, ex agente especial a cargo de la oficina de campo del FBI en Tampa.

NetWalker solo estuvo activo durante aproximadamente un año y medio, pero según Gammons, en ese momento, las víctimas pagaron alrededor de 5,058 bitcoins en rescate , el equivalente a alrededor de $ 40 millones de dólares en ese momento.

“Durante el curso de la investigación, encontramos un número muy, muy alto de [víctimas]”, dijo Gammons. “Hubo alrededor de 400 víctimas ubicadas en todo el mundo en 30 países diferentes”.

Un anuncio en letras cirílicas que reclutaba afiliados para NetWalker fue publicado por el portavoz del grupo en un foro de hackers en marzo de 2020. Dijo que estaba buscando candidatos altamente calificados que tuvieran experiencia con otras variantes de ransomware.

Según Gammons, Vachon-Desjardins comenzó a trabajar con NetWalker un mes antes, en febrero. Pero apareció por primera vez en el radar del FBI a fines de la primavera de 2020.

(Presentado por RCMP)

Identificación del ID de usuario 128

En mayo de 2020, una empresa de telecomunicaciones en Florida informó al FBI en Tampa que fue atacada por el ransomware NetWalker.

Más tarde ese mes, también fueron atacadas una institución educativa en California y una empresa de logística de transporte con sede en Francia.

Los investigadores del FBI determinaron que las redes privadas virtuales (VPN) de las empresas, sus conexiones desde un dispositivo remoto a una red informática, habían sido accedidas por una dirección IP no autorizada que rastrearon hasta un servidor en Polonia.

Luego, el 1 de junio de 2020, NetWalker llegó a la facultad de medicina de la Universidad de California en San Francisco, un centro de investigación que trabaja para desarrollar una vacuna contra el COVID-19. De repente parte de sus sistemas se paralizaron.

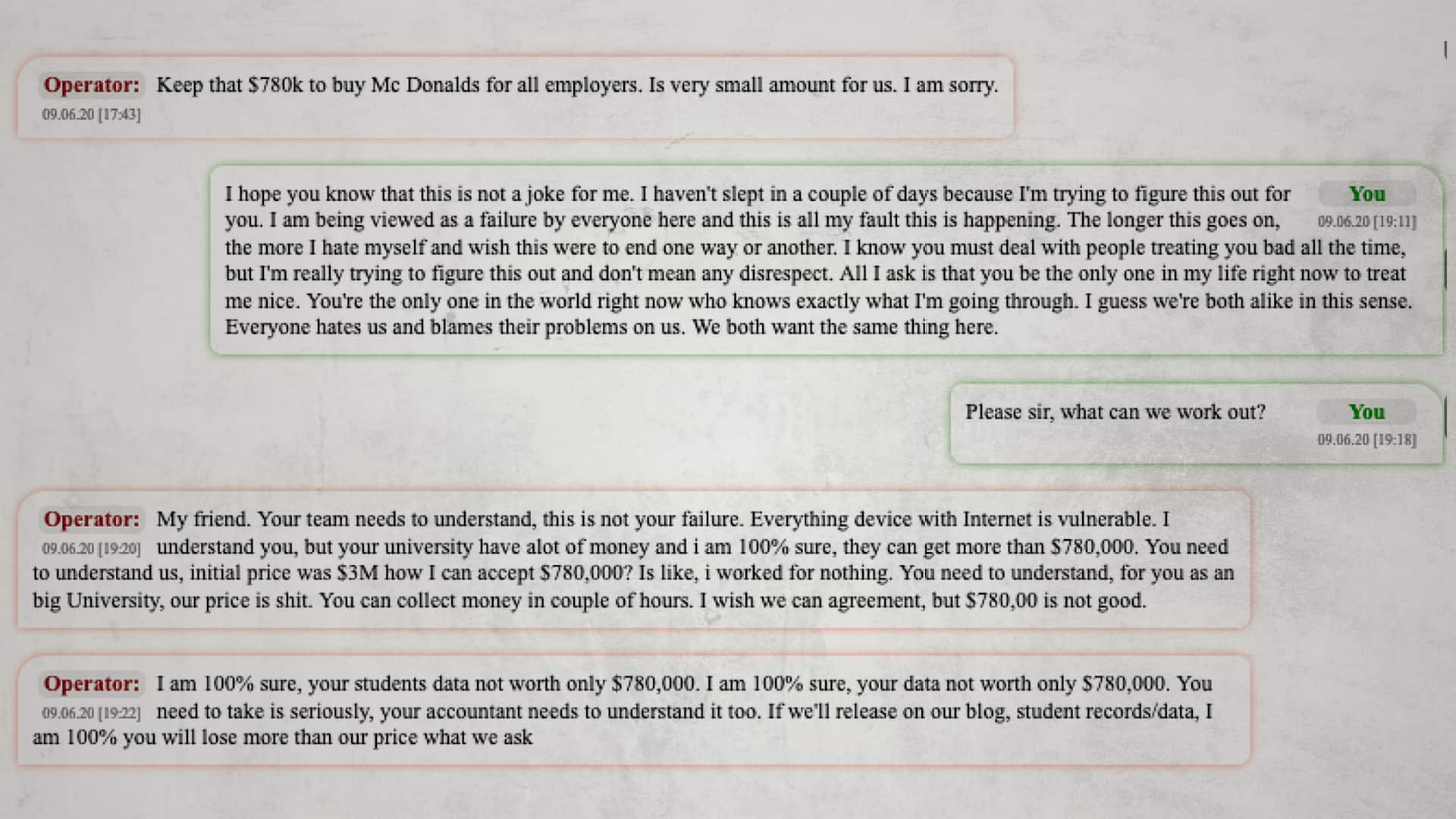

Los hackers exigieron $ 3 millones en bitcoins. Una conversación entre un negociador que trabaja en nombre de la universidad y NetWalker muestra cómo los hackers presionaban a sus víctimas.

(Presentado por nombre retenido)

“Nuestra investigación reveló más tarde que [la universidad] pagó un rescate de aproximadamente 1,14 millones de dólares para recuperar el acceso a sus datos”, dijo Gammons.

Fue a través de este ataque que el FBI identificó direcciones de correo electrónico conectadas a un segundo servidor en Polonia.

En septiembre, el FBI recibió lo que había estado esperando de las autoridades polacas: copias de los dos servidores que contenían una gran cantidad de pruebas, incluidas varias direcciones de correo electrónico que los acercarían a un sospechoso.

Los investigadores del FBI también recibieron el contenido de un servidor ubicado en Bulgaria que vincularon a NetWalker casi al mismo tiempo. En él encontraron información detallada sobre los afiliados, incluidas sus identificaciones de usuario.

El ID de usuario 128 parecía ser el más rentable y ocupó el segundo lugar en la cantidad de ataques que “construyó”, según una declaración de hechos producida por el FBI.

La evidencia en el servidor indicaba que el usuario era responsable de los ataques a las víctimas en Florida, California y con sede en Francia.

Entonces, ¿quién era el ID de usuario 128?

El FBI identificó varias direcciones de correo electrónico, incluida una que vincularon a los dos servidores de Polonia.

A partir de ahí, conectaron al titular de la cuenta con una dirección en Gatineau.

Pero necesitaban confirmar que el ID de usuario 128 era una persona real por lo que en agosto de 2020 el FBI notificó a la RCMP sobre su investigación. Proporcionaron una gran cantidad de información, incluidas las direcciones IP conectadas a Bell Canada.

RCMP comenzó a vigilar esa casa en Gatineau y, en diciembre, confirmó que el usuario de esas direcciones IP era Sébastien Vachon-Desjardins, de 33 años, un trabajador de TI del gobierno federal para Servicios Públicos y Adquisiciones de Canadá.

“No lo anticipamos en absoluto…hackers, ya sabes, la imagen que tienes es la de un adolescente en el sótano de la casa de sus padres. Pero no, fue todo lo contrario”, dijo Picard-Blais.

En conversaciones documentadas por la RCMP, Vachon-Desjardins mencionó haber ido a Rusia, incluida una con el supuesto portavoz de NetWalker que usó el apodo “Bugatti” en la plataforma Jabber en noviembre de 2020 y otra con su novia en Messenger en diciembre.

“Estábamos preocupados de que, con sus antecedentes y una gran cantidad de dinero que aún no se había contabilizado, pudiera huir del país y no pudiéramos detenerlo”, dijo Gammons.

Las autoridades estadounidenses creían que tenían suficiente evidencia para presentar una acusación y extradición, según Gammons, pero no tenían la jurisdicción local para realizar el arresto, por lo que se llamó a la policía de Gatineau para que ayudara.

Arrestado antes, por cargos de drogas

Simard había arrestado a Vachon-Desjardins dos veces antes, la primera vez en 2015.

Simard trabajaba en la sección de drogas de la policía de Gatineau cuando recibió un aviso sobre bolsas y cajas que entraban y salían de la casa donde vivía Vachon-Desjardins.

Vachon-Desjardins era conocido en la comunidad criminal de Quebec como “gâteau” porque compartía el mismo apellido que el fabricante de los populares pasteles Jos Louis.

Simard y su equipo encontraron drogas con un valor en la calle de $500,000 en una habitación de arriba.

“Speed, marihuana, hachís… era mucha droga. Entonces, era un alijo”, dijo Simard.

(Policía de Gatineau)

Como parte de su vigilancia, Simard siguió a Vachon-Desjardins al trabajo y se sorprendió al saber que era técnico informático para el gobierno federal en el Consejo Nacional de Investigación de Canadá en Ottawa.

Vachon-Desjardins fue arrestado en marzo de 2015 por cuatro cargos de tráfico de drogas y recibió una sentencia de prisión de tres años y medio.

Cuando salió de prisión, aún en libertad condicional, Public Services and Procurement Canada (PSPC) lo contrató en octubre de 2016.

Cuando se le preguntó, el departamento del gobierno federal responsable de la nómina y las compras de los empleados no dijo si realizó una verificación de antecedentes de Vachon-Desjardins antes de contratarlo.

Pasaron tres años y luego Simard recibió un aviso de que Vachon-Desjardins supuestamente estaba traficando drogas nuevamente.

Esta vez, Vachon-Desjardins transportaba drogas por todo Quebec. Simard lo arrestó por segunda vez.

“Me dijo… que tenía una adicción al dinero. Siempre quería más y más y más. Él no sabía dónde parar”, dijo Simard.

Vachon-Desjardins fue puesto en libertad y pasarían meses antes de que fuera acusado oficialmente de tráfico de metanfetamina, cocaína, MDMA y marihuana.

Fue por esta época, en febrero de 2020, mientras trabajaba desde casa y esperaba cargos por drogas, que el FBI creyó que se volvió activo por primera vez con NetWalker.

En enero de 2021, luego de su tercer arresto por parte de Simard, esta vez en nombre del FBI por presuntos delitos de ransomware en los Estados Unidos, Vachon-Desjardins fue llevado al centro de detención de Hull en Gatineau en espera de su extradición.

Solicitó la libertad bajo fianza en mayo. En su solicitud, dijo que todavía estaba empleado por el gobierno federal, pero que su autorización de seguridad había sido suspendida en espera de una investigación por parte del PSPC.

PSPC le dijo a The Fifth Estate en un correo electrónico que “a partir del 13 de enero de 2021, el Sr. Vachon-Desjardins ya no era un empleado de PSPC”, pero no confirmó si Vachon-Desjardins renunció o fue despedido, citando razones de privacidad.

También dijo que “tomó medidas rápidas para salvaguardar a los empleados, la información y los activos del PSPC” una vez que el PSPC se enteró de la información “adversa”, y luego de una investigación interna, no encontró evidencia de una violación de seguridad o compromiso con la información o los activos del gobierno.

Antes de que Vachon-Desjardins pudiera ser extraditado, debían resolverse sus cargos pendientes por drogas y el caso de ransomware de la RCMP en Canadá.

“Una vez que tuvimos sus dispositivos reales, pudimos obtener una imagen mucho más clara de lo que estaba haciendo. Pudimos ver, con más claridad, la cantidad de víctimas que estaba victimizando”, dijo Gammons.

La RCMP descubrió que algunas de esas víctimas incluían instituciones educativas y empresas canadienses.

Los investigadores se comunicaron con algunas víctimas que habían identificado, incluida Amacon, una empresa de desarrollo inmobiliario en Vancouver que había sido atacada en agosto de 2020.

“Mantuvimos buenos registros y pudimos proporcionarles direcciones IP y marcas de tiempo, registros de acceso, alcance, y pudimos unir todo eso, trabajando junto con RCMP para tratar de ayudar a armar un cargo”, dijo. Arthur Keech, gerente de TI de la empresa.

Amacon no pagó el rescate de $10,000.

“Tengo una posición muy fuerte de que nunca debes comunicarte o considerar ningún tipo de rescate con estas personas”, dijo Keech.

Pero seis víctimas canadienses cedieron a demandas que supuestamente procedían de Vachon-Desjardins, pagando rescates por un total de 1,6 millones de dólares, según la declaración de hechos acordada presentada en el tribunal provincial de Ontario. Aún así, RCMP dijo que pocos estaban dispuestos a hablar con ellos.

“Fue muy difícil obtener la historia, obtener la información de ellos, porque estaban tratando de proteger su reputación”, dijo Picard-Blais.

“La mayoría de las víctimas se sienten avergonzadas de salir en público o denunciarlo a la policía”.

Picard-Blais y sus colegas continuaron su investigación a lo largo de 2021.

Luego vino un gran punto de inflexión en la investigación: la RCMP recibió una llamada del abogado de Vachon-Desjardins. Quería cooperar con la policía.

“Teníamos muchas pruebas en su contra. Y en ese momento, probablemente se sintió atascado y que lo mejor para él era cooperar con nosotros”, dijo Picard-Blais.

Durante dos días en noviembre de 2021, Vachon-Desjardins dio una declaración a la RCMP detallando sus actividades delictivas con víctimas canadienses.

“Pude sentir que estaba muy orgulloso de su trabajo”, dijo Picard-Blais.

Vachon-Desjardins confirmó que, entre mayo de 2020 y enero de 2021, apuntó al menos a 17 víctimas canadienses, incluida una escuela en Quebec llamada Cégep de St. Félicien, el Colegio de Enfermeras de Ontario, la ciudad de Montmagny, Que., y su propia antiguo colegio, La Cité, en Ottawa.

Fifth Estate/Enquête obtuvo parte del video de la confesión de Vachon-Desjardins, grabado en el centro de detención de Hull, de RCMP.

“Entonces estamos apuntando a las víctimas canadienses. Teníamos como más de 15 a 20,000 redes de acceso VPN… que eran todas las credenciales, nombres y contraseñas”, dijo Vachon-Desjardins a la policía.

“Y íbamos a partir de ahí, uno por uno. Estábamos empezando a pensar: ‘¿Vale la pena esta red? ¿Vamos a [ir] al siguiente?’”

Semanas antes de su arresto, Vachon-Desjardins había transferido millones de dólares de su billetera bitcoin. Durante su confesión, dijo que era para ayudar a financiar una versión mejor y más grande del ransomware NetWalker.

El fin de Vachon-Desjardins

En enero de 2022, después de declararse culpable de cargos de tráfico de drogas en el tribunal provincial de Quebec, por lo que recibió una sentencia de 4 años y medio, Vachon-Desjardins fue sentenciado en el tribunal provincial de Ontario a siete años de prisión por sus delitos relacionados con el ransomware en Canadá.

Pero aún no había terminado. Unos meses más tarde, fue extraditado para enfrentar cuatro cargos en los EE. UU., que incluyen conspiración para cometer fraude electrónico, conspiración para cometer fraude informático, daño intencional a una computadora protegida y transmisión de una demanda relacionada con dañar una computadora protegida.

(Oficina del Sheriff del Condado de Pinellas)

Mark O’Brien, abogado defensor penal en Tampa, fue contratado por Vachon-Desjardins. Recuerda su primera conversación.

“Sébastien dijo, ‘Mark, hice mal. Quiero aceptar la responsabilidad por hacer eso mal… Quiero decirle al juez que cometí este crimen y que lo siento”, dijo O’Brien.

“Y ese fue su objetivo desde el principio, lo cual es inusual”.

En junio de 2022, en el tribunal de distrito de Estados Unidos en Tampa, Vachon-Desjardins se declaró culpable de los cuatro cargos relacionados con ataques de ransomware en Estados Unidos.

“Creo que la motivación del Sr. Vachon Desjardins fue puramente codicia. Creo que el Sr. Vachon-Desjardins quería ganar tanto dinero lo más rápido posible, y había ganado millones y podría haberse detenido. Pero no lo hizo”, dijo Gammons.

Cuatro meses después, vistiendo un mono naranja con un rapado, Vachon-Desjardins compareció ante el tribunal para conocer su sentencia.

O’Brien y Gammons acordaron una sentencia conjunta de 13 a 14 años , el límite inferior de las pautas de sentencia.

Mark O’Brien, a la derecha, era su abogado.

i bien Vachon-Desjardins cooperó, según Gammons, no había ningún factor que pesara a su favor que pudiera degradar aún más su sentencia.

“Realmente no había nada… que yo sepa sobre él que te hiciera creer que cometería crímenes de esta naturaleza”, dijo Gammons. “Creció viviendo una vida muy normal: [él] tenía dos padres amorosos. Tenía un empleo remunerado”.

Visiblemente indignado por los crímenes, el juez William Jung condenó a Vachon-Desjardins a 240 meses de prisión, o 20 años, la sentencia más alta que podía dictar, por lo que llamó “el peor caso” que jamás había visto. Vachon-Desjardins cumplirá sus sentencias canadienses al mismo tiempo.

Jung dijo que le habría dado “vida” a Vachon-Desjardins si hubiera ido a juicio y hubiera perdido.

“Estaba decepcionado, pero aceptó”, dijo O’Brien de su cliente.

El FBI cree que Vachon-Desjardins era uno de los 100 afiliados que trabajaban con NetWalker.

“Los casos cibernéticos internacionales, especialmente los casos de ransomware, son muy difíciles de investigar”, dijo Gammons.

“Y creo que muchas personas que cometen estos crímenes no creen que alguna vez serán juzgadas en los Estados Unidos. Creo que la sentencia de 20 años fue una muy buena pieza de disuasión para evitar que otros que pudieran considerar cometer este tipo de conducta, tal vez deberían pensarlo dos veces”.

Vachon-Desjardins permanece en la cárcel del condado de Pinellas en Clearwater, Florida, mientras espera su próxima audiencia programada para enero, cuando se decidirá la restitución de sus víctimas. Luego será asignado a una prisión federal.

Fuente: https://www.cbc.ca/newsinteractives/features/takedown-homegrown-ransomware-hacker

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.