Expertos en ciberseguridad descubrieron una vulnerabilidad en el sistema de autenticación sin contraseña en Windows 10 que permitiría a los actores de amenazas falsificar una imagen del rostro de una persona para engañar al sistema de reconocimiento facial.

Windows Hello es una función de Windows 10 que permite a los usuarios autenticarse sin una contraseña, utilizando un código PIN o registros biométricos como huellas digitales o reconocimiento facial. Según Microsoft, alrededor del 85% de los usuarios de Windows 10 usan esta herramienta.

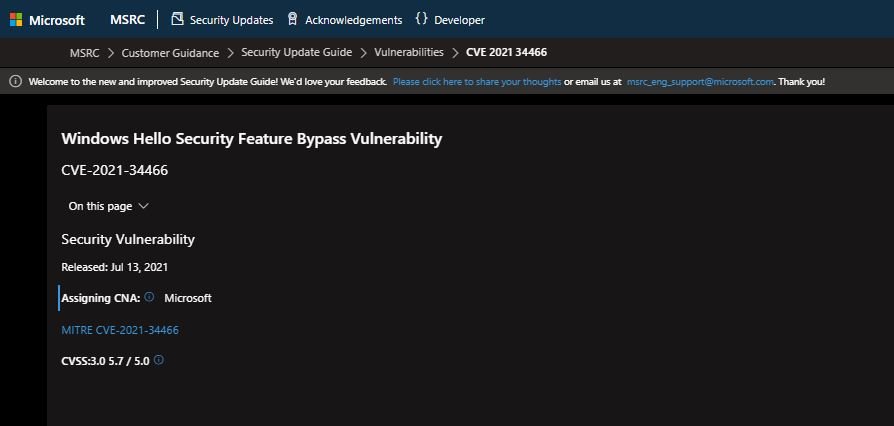

La vulnerabilidad fue identificada como CVE-2021-34466 y requiere que los actores de amenazas tengan acceso físico a un dispositivo para explotarlo, menciona el reporte elaborado por los investigadores de CyberArk Labs.

Los investigadores publicaron un video para mostrar una prueba de concepto (PoC) de la explotación de la vulnerabilidad, la cual puede ser abusada tanto en la versión para consumidores de Windows Hello, como en una versión empresarial de la función llamada Windows Hello for Business (WHfB).

El ataque en sí mismo explota una debilidad en el sensor biométrico de Windows Hello, que transmite información sobre la cual el sistema operativo toma la decisión de desbloquear o no el sistema: “La manipulación de este proceso podría conducir a un escenario de evasión del sistema de autenticación”, señala el reporte.

Para el reconocimiento facial, el sensor biométrico puede ser una cámara en una laptop o conectada a través de un dispositivo USB. Por ende, todo el proceso de autenticación depende del uso correcto de la cámara para comprobar la identidad del usuario. Omer Tsarfati, responsable de la investigación, menciona: “La clave está en la entrada de datos. Esta entrada es conocida solo por la persona que está escribiendo antes de que la información sea ingresada en el sistema, mientras que la entrada de la cámara no lo es. Este es un método de autenticación altamente vulnerable.”

En sus pruebas, los investigadores idearon un plan para capturar la imagen de un usuario de Windows Hello y, con esa información, engañar al sistema objetivo para que el sistema fuera desbloqueado como si fuera el mismo usuario quien está tratando de acceder: “Creamos un dispositivo USB personalizado que actúa como una cámara USB con sensores de infrarrojos (IR) y rojo, verde, azul (RGB), utilizando una placa fabricada por NXP. Usando esta cámara, transmitimos cuadros IR válidos del usuario objetivo, mientras enviamos la imagen de cuadros RGB de un personaje de dibujos animados; parece una broma, pero el ataque funcionó.”

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.