Nmap es una de las herramientas más populares para los investigadores que realizan pruebas de penetración o reconocimiento, lo que la ha convertido en una opción ideal para el escaneo de puertos. No obstante, expertos en pentesting del Instituto Internacional de Seguridad Cibernética (IICS) mencionan que existe una desventaja considerable con Nmap: el tiempo que lleva ejecutar un escaneo en todos los puertos, un proceso que puede tomar hasta 20 minutos.

Una herramienta desarrollada por un grupo de expertos puede ser la solución para este inconveniente, pues sus creadores mencionan que esta nueva herramienta puede realizar este proceso en menos de un minuto.

A continuación, los expertos en pentesting revisarán los pasos de instalación y de ejecución de RustScan. Para comenzar, veamos qué se necesita para usar esta herramienta:

- Una computadora con Kali Linux

- Un objetivo para escanear. Tenga en cuenta que es probable que ejecutar un análisis de esta intensidad bloquee a la víctima o los servicios, según los parámetros que utilice, así que tenga mucho cuidado y ejecútelo primero en máquinas con permiso

Instalación

- En su dispositivo con Kali Linux, vaya al repositorio oficial de RustScan y descargue el archivo .deb desde el siguiente enlace

- https://github.com/brandonskerritt/RustScan/releases

- Abra el terminal y escriba lo siguiente, nota para cambiar el número de versión al actual que ha descargado:

cd Downloads

dpkg -i rustscan_1.2.0_amd64.deb

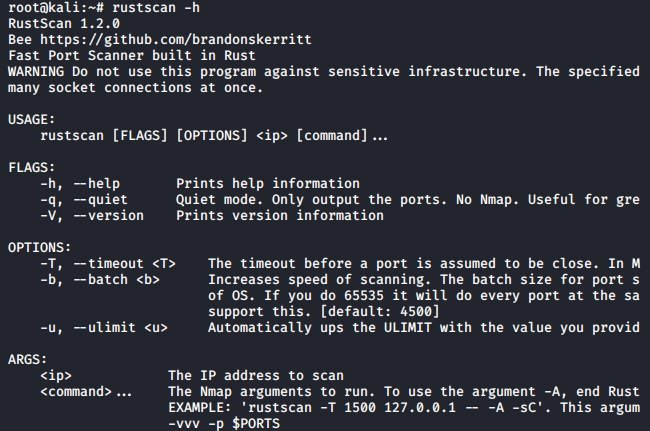

- Ejecute el siguiente comando de ayuda para asegurarse de que se haya instalado correctamente:

rustscan -h

- Acorde a los expertos en pentesting, la respuesta debería verse como la siguiente captura de pantalla:

Uso de la herramienta

- Para ejecutar un análisis básico, ejecute el siguiente comando:

rustscan -b 500 -T 1500 192.168.0.1

- -b 500 es el tamaño del lote

- -T 1500 es el tiempo de espera en ms

El tamaño del lote determina qué tan rápido es el escaneo de RustScan, mencionan los expertos en pentesting de IICS. Si lo configura en 65k, ejecutará todos los 65 mil puertos al mismo tiempo; por otra parte, si el tamaño del lote se establece en 65k y el tiempo de espera es 1000ms, RustScan escaneará en 1 segundo dependiendo de si su sistema operativo puede tolerarlo.

Aunque teóricamente puede ejecutar el escaneo en puertos de 65k, esto no es muy recomendable, pues es probable que bloquee la máquina escaneada y pueda causar daños.

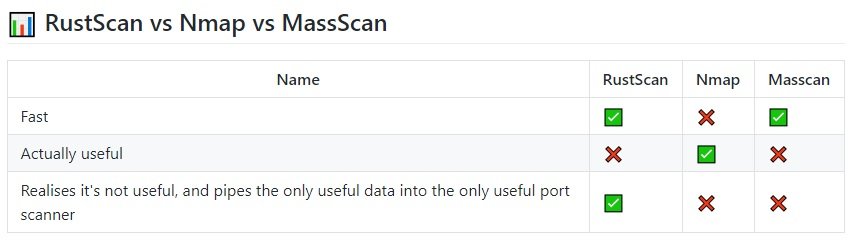

Una de las ventajas de usar RustScan es que puede enviar sus resultados a Nmap y también usar argumentos de Nmap. Por ejemplo, puede ejecutar el siguiente comando:

rustscan -T 1500 127.0.0.1 -- -A –sC

- El guión doble indica el final de los argumentos de RustScan y el comienzo de los argumentos de Nmap

Para mayores informes sobre esta y otras herramientas útiles para el pentesting y más métodos de seguridad informática, puede visitar las plataformas oficiales del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.