El uso de herramientas de administración remota es cada vez más común en organizaciones públicas y privadas de todo el mundo, especialmente debido a la pandemia. Si bien estas herramientas tienen un uso legítimo, en ocasiones se les asocia a múltiples actividades maliciosas, como es el caso de la herramienta mostrada a continuación.

El equipo del curso de ciberseguridad del Instituto Internacional de Seguridad Cibernética (IICS) nos trae un tutorial de NjRat, una de las mejores herramientas de acceso remoto para realizar toda clase de actividades como si tuviéramos acceso físico al sistema objetivo.

Antes de continuar, le recordamos que este artículo fue elaborado con fines exclusivamente informativos y no debe ser tomado como un llamado a la acción. IICS no es responsable del mal uso que pueda darse a la información aquí contenida.

¿Qué requerimientos debe cumplir nuestro sistema para usar esta herramienta?

Acorde a los expertos del curso de ciberseguridad, hay una serie de requisitos que debemos cumplir para el uso de NjRat, incluyendo:

- njRat (herramienta de administración remota)

- IP / host dinámico

- DUC (Cliente de Noip.com)

- Puerto abierto

Uso de la herramienta

Descargue njRat v0.8 (la versión más reciente disponible al momento de redactar este artículo). También puede trabajar con cualquier versión anterior si así lo desea, mencionan los expertos del curso de ciberseguridad.

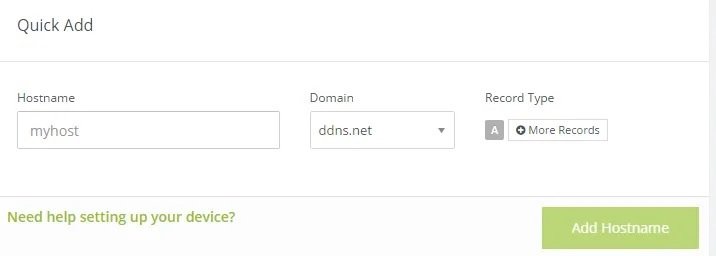

Vaya al sitio noip.com y regístrese como usuario. Después, podrá ver un campo como se muestra a continuación para ingresar el nombre de host; ingrese cualquier nombre, seleccione cualquier tld del menú desplegable y haga clic en el botón “Agregar Host”:

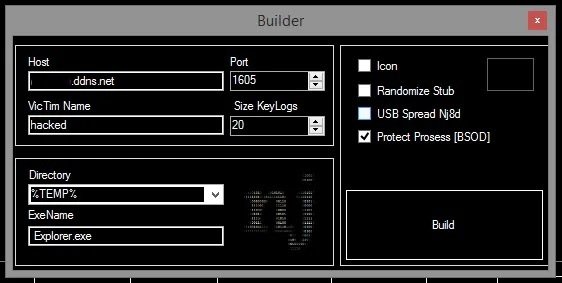

A continuación, abra NjRat y comience a construir el servidor. Cuando abra la ventana, aparecerá una ventana emergente como se muestra en la siguiente captura de pantalla donde deberá ingresar el puerto que desea utilizar. Los especialistas del curso de ciberseguridad recomiendan el puerto predeterminado 1605.

Después de definir el puerto, haga clic en el botón Crear y complete los campos restantes como se muestra a continuación. Asegúrese de ingresar su propio nombre de host en el campo correspondiente.

Ingrese el puerto 1605. En el nombre de la víctima puede ingresar el nombre que desee. El tamaño de KeyLogs es adecuado para 20. Seleccione el directorio en el que desea colocar su servidor y agregue el nombre exe. También puede utilizar el icono marcando el icono, mencionan los expertos del curso de ciberseguridad.

Cuando haga clic en el botón “Crear”, se le pedirá que ingrese un nombre, especifique cualquier nombre y haga clic en “Guardar”. Comienza la creación del servidor. Verá un cuadro de diálogo de éxito. El servidor ahora está listo para distribuirse a otras computadoras. Puede enviárselo a alguien a través de archivos en línea o por cualquier medio físico. Asegúrese de archivarlo antes de copiarlo en cualquier medio físico.

Ahora necesita abrir los puertos, para lo que los expertos del curso de ciberseguridad recomiendan usar el método de su preferencia.

Descargue el DUC e ingrese su nombre de usuario y contraseña en noip.com.

La configuración de la herramienta ya está lista, por lo que cuando alguien abra el servidor creado en una máquina, aparecerá la ventana de NjRat, brindando al usuario acceso remoto al sistema objetivo.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.