Los sitios web onion proporcionan un alto grado de privacidad a sus usuarios, aunque esto no quiere decir que sean invulnerables a algunas variantes de ciberataque. En esta ocasión, los especialistas en hacking ético del Instituto Internacional de Seguridad Cibernética (IICS) le mostrarán un método para hackear sitios web onion eficientemente.

La forma más fácil de encontrar una vulnerabilidad en un sitio web es usar un software de escaneo, pero configurarlo para sitios web onion es otro asunto. Para ello, emplearemos el popular escáner sqlmap ejecutando el comando mostrado a continuación:

python sqlmap.py -u «.onion/qwertyqwerty.php» --data=«id=1» --tor --tor-port=9050 --tor-type=SOCKS5

En herramientas como nmap, los expertos en hacking ético mencionan que antes necesitaremos realizar los siguientes pasos:

- Descargue e instale una versión especial de nmap-nseportscan-socks4a.

- Agregue una entrada “127.0.0.1 .onion” al archivo de hosts, esto evita el error de resolución de nombre .onion

- Descargue y ejecute Tor

- Ejecute nmap como root usando los siguientes parámetros:

sudo ./nmap -sK --script connectscan, <script list> --proxy socks4a: //127.0.0.1: 9050 cx7b2vy6foxjlzsh.onion -F.

¿Y si no falla ninguno de los escáneres? Hay dos opciones:

- Analizar vulnerabilidades de forma manual

- Desplegar un ataque de denegación de servicio (DoS)

El proceso de análisis de vulnerabilidades no difiere del análisis en sitios web convencionales, mencionan los expertos en hacking ético.

No obstante, las cosas cambian al tratarse de ataques DoS. En caso de lanzar un ataque exitoso, se podrán fusionar las bases de datos, demonizar el sitio web objetivo, analizar su código y colapsar la infraestructura informática. Los expertos en hacking ético aseguran que es más fácil derribar un sitio onion que uno convencional.

Para hacer esto, necesitaremos dos herramientas disponibles en GitHub:

- https://github.com/DefWolf/Http-Tor-ddos/blob/master/DosTor.py

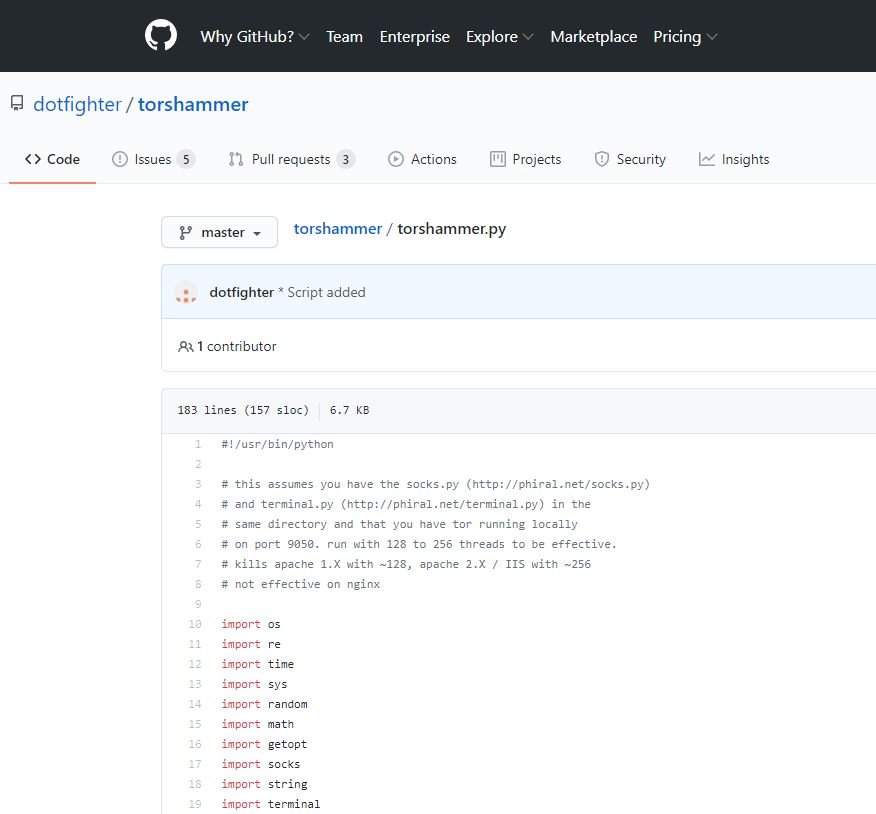

- https://github.com/dotfighter/torshammer/blob/master/torshammer.py

Para obtener el máximo efecto de un ataque, necesita:

- Envía un ataque al formulario de búsqueda

- Envíe un ataque al formulario de registro (este es un punto delicado de muchos sitios, especialmente Runion)

Estos dos ataques se pueden realizar con la primera herramienta, llamada DefWolf. Ahora echemos un vistazo a Torshammer, una herramienta que permite mostrar sitios grandes con un ataque a baja potencia.

A continuación, configurémoslo para el ataque:

- En el propio archivo, utilice “buscar y reemplazar” para cambiar los tres valores “9050” a “9150” y guardar

- Abra CMD o Terminal y, sin comillas, ingrese: cd Desktop, y luego: cd torshammer

- Abra el navegador TOR y espere a que se asignen los nuevos valores. Para verificar si funcionó, pruebe en al menos a dos sitios diferentes

- En CMD, ingrese el siguiente comando sin comillas: ./torshammer.py -t example.com -r 300 –T

Recuerde que este material fue elaborado con fines exclusivamente educativos, por lo que los expertos en hacking ético del IICS no se hacen responsables del uso indebido que pueda darse a estas herramientas.

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.