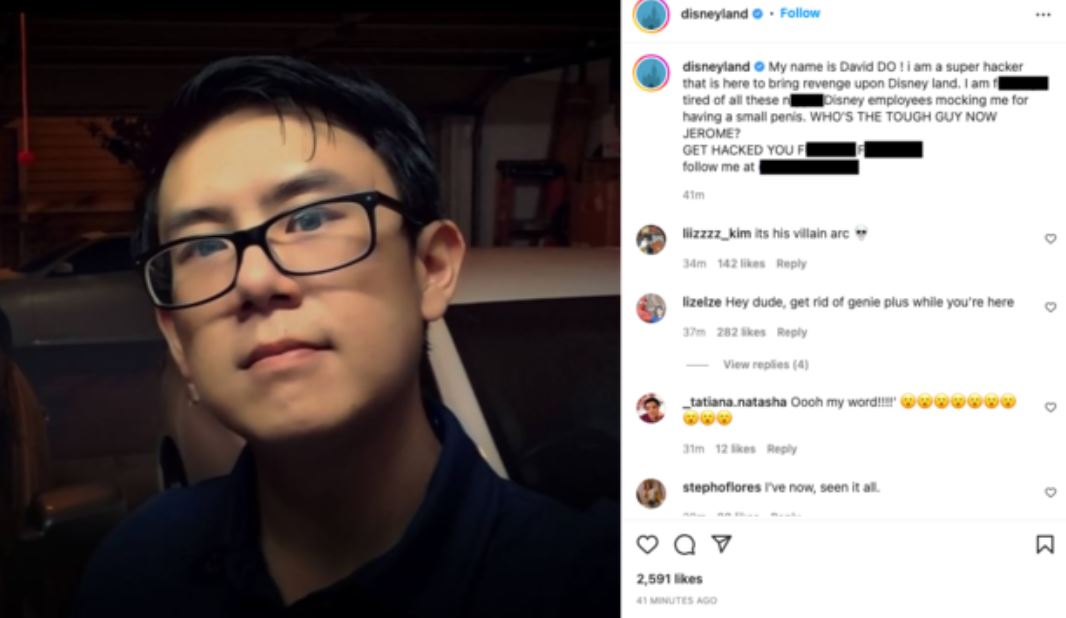

Hackeó las cuentas de Facebook e Instagram de Disneyland para vengarse del parque temático

Un superhacker autoproclamado se ha apoderado de las cuentas de redes sociales de Disneyland. El hacker había hecho publicaciones racistas para buscar “venganza” en el famoso parque temático. Según CBSLEER MÁS