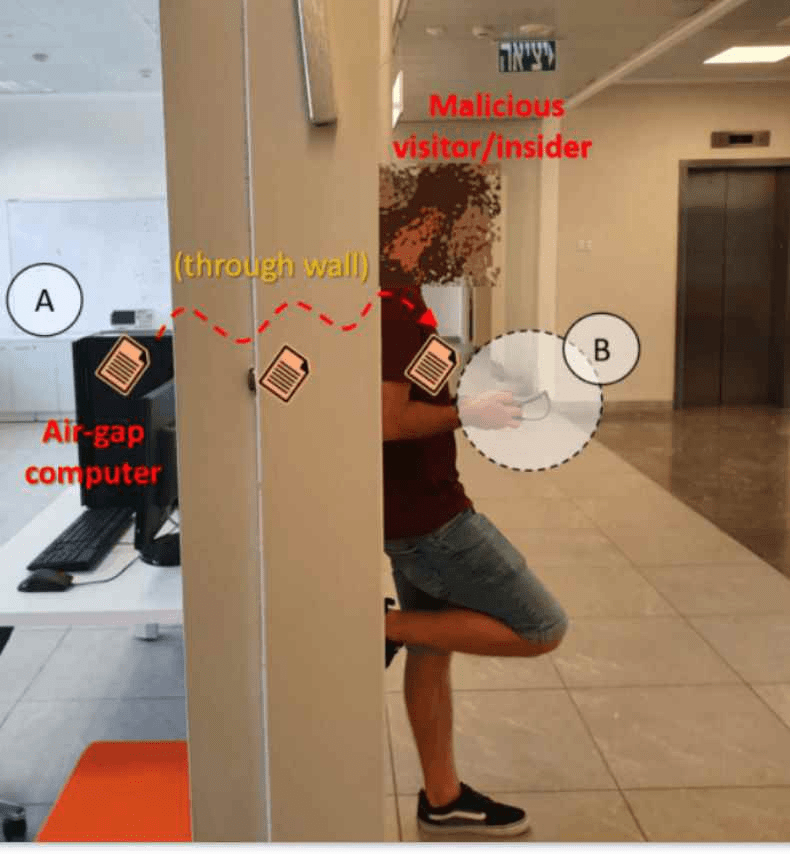

El nuevo ataque Covid-Bit permite hackear un dispositivo o red aislados

Por motivos de seguridad los equipos aislados no están conectados a Internet ni a ninguna otra red. Por lo general se utilizan en infraestructuras energéticas, instituciones gubernamentales, instalaciones militares y otrosLEER MÁS