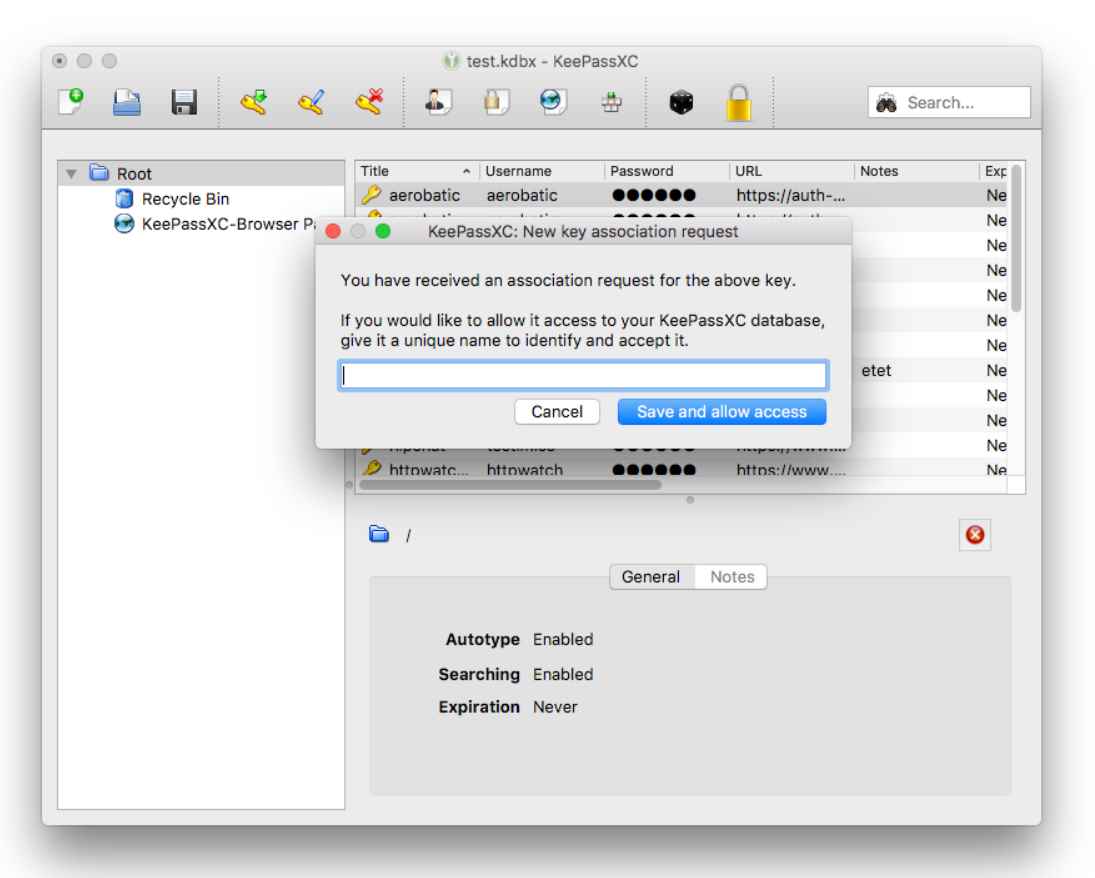

Como hackear la contraseña maestra y cambia la configuración de seguridad en KeePassXC

Es bien sabido que KeePassXC , un administrador de contraseñas de código abierto que usa mucha gente, es conocido por tener funciones de seguridad sólidas y la capacidad de proteger la informaciónLEER MÁS