La firma está llamando individualmente a los clientes afectados para brindarles detalles y opciones prácticas.

GoTo, anteriormente conocida como LogMeIn y la empresa matriz del administrador de contraseñas LastPass, admitió que los hackers obtuvieron copias de seguridad cifradas de los usuarios en un ataque reciente.

Ir a incumplimiento

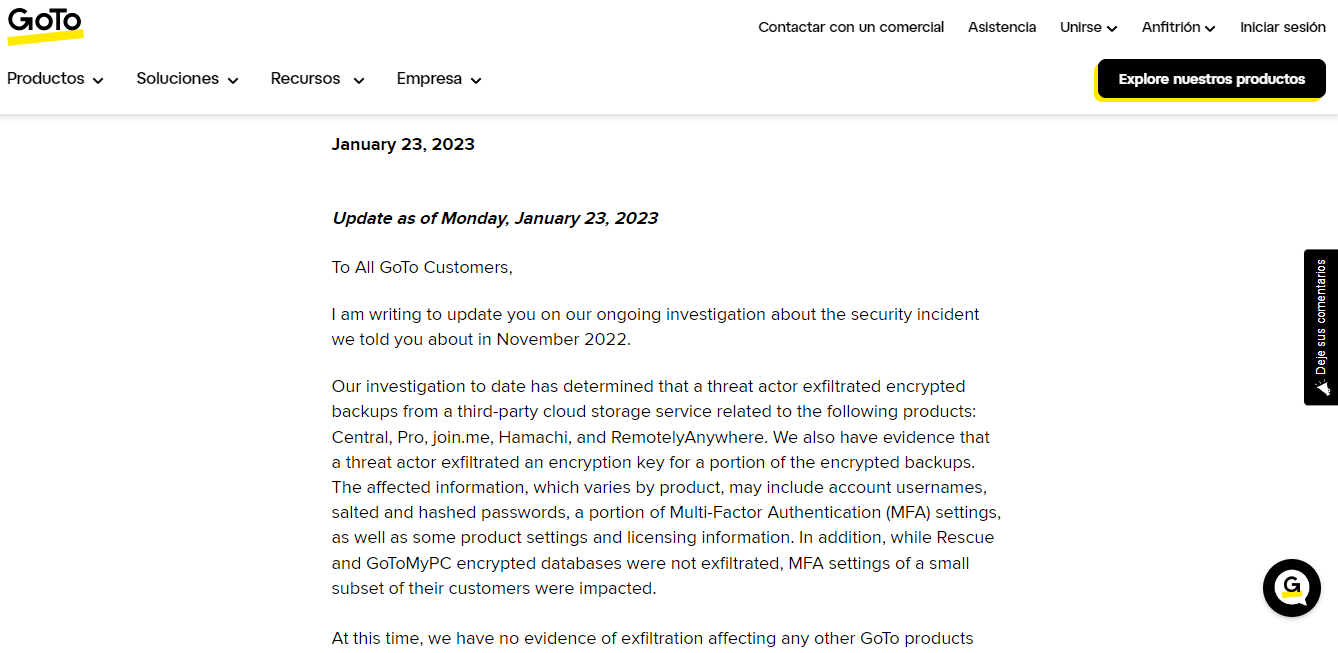

El proveedor de software GoTo reveló el lunes 23 de enero que un hacker había robado copias de seguridad cifradas para sus servicios Central, Pro, Join.me, Hamachi y RemotelyAnywhere.

Lo que es peor es que la empresa encontró pruebas de que el perpetrador tomó una clave de cifrado para un componente de las copias de seguridad cifradas. Esto solo significa que descifrar estos datos de respaldo expondría información confidencial del cliente.

Según GoTo, los datos afectados pueden incluir nombres de usuario de cuentas, contraseñas con sal y hash, ciertas configuraciones de autenticación multifactor (MFA) y algunas configuraciones de aplicaciones e información de licencia.

GoTo Rescue y GoToMyPC permiten a los usuarios acceder a una computadora a través de Internet de forma remota. Desafortunadamente el hacker adquirió la configuración de MFA para un subconjunto de esos usuarios.

GoTo aún no ha revelado la escala potencial de la base de usuarios afectada. Sin embargo, la empresa afirmó el año pasado que atendía a 800.000 clientes . Los productos como Goto Central y Pro están destinados a permitir que el personal de TI administre sus operaciones fuera del sitio. Hamachi es un servicio VPN alojado, mientras que Join.me facilita las reuniones en línea.

Remedio de seguimiento

Las cuentas de los clientes que usan productos GoTo pueden ser más vulnerables a ataques debido al incidente. Como cualquiera podría imaginar, esta es una terrible noticia para cualquiera que confíe en el software de acceso remoto de GoTo. Debido a esto la organización volvió a emitir nuevas contraseñas y habilitó MFA para las personas afectadas.

Para salvaguardar mejor sus cuentas la firma contacta personalmente a los clientes interesados para brindarles más información y proponer soluciones prácticas.

“Además, estamos migrando sus cuentas a una plataforma de administración de identidad mejorada, que brindará seguridad adicional con autenticación más sólida y opciones de seguridad basadas en inicio de sesión”, afirmó la compañía.

GoTo dijo que no se perdió ni se robó información confidencial debido a la violación, ya que la empresa no recopila datos como fechas de nacimiento, domicilios o números de Seguro Social. No obstante, el incidente de hackeo puede hacer que los clientes pierdan la fe en el negocio.

Un hacker obtuvo acceso a un proveedor de almacenamiento en la nube utilizado tanto por GoTo como por LastPass lo que provocó el problema.

La violación de LastPass fue tan grave que la empresa perdió las bóvedas de cifrado de datos de los clientes junto con una plétora de otros datos personales desprotegidos sobre los usuarios.

Las contraseñas de LastPass están encriptadas pero un hacker que obtenga las contraseñas maestras de la bóveda posiblemente podría decodificar los datos. Hay dos métodos posibles para lograr este objetivo: conjeturas humanas y software automatizado.

Si bien se tomó la información personal no segura de las personas, también pueden estar sujetas a intentos de phishing.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.