Especialistas en ciberseguridad reportan la detección de un ataque de denegación de servicio (DoS) con unas características muy interesantes. Según los investigadores de Imperva, este ataque alcanza una tasa de 2.5 millones de solicitudes por segundo, además de mostrar una nota de rescate a las víctimas.

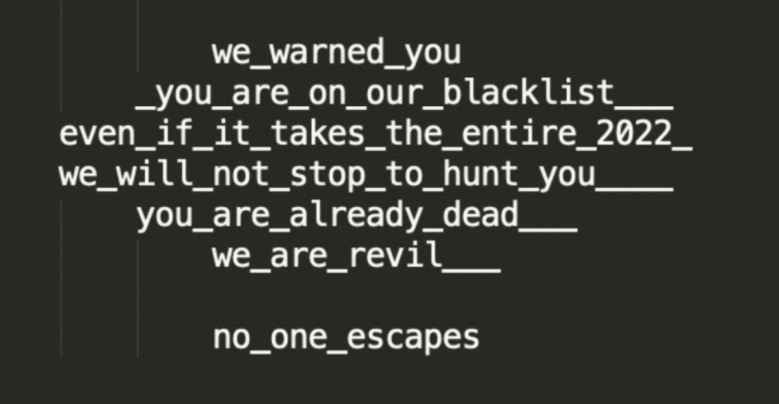

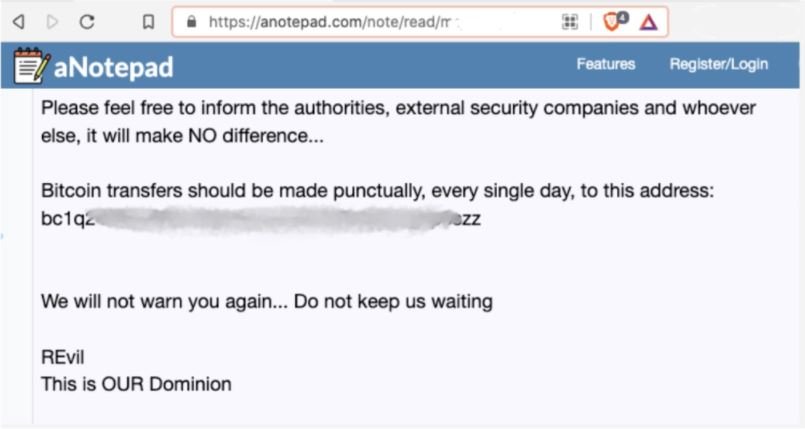

Los ataques DoS que exigen rescates a las víctimas no son inusuales, además de que suelen ser muy efectivos debido al sentido de urgencia por no poder acceder a los sistemas afectados. En este caso, los atacantes habían dejado diversas notas de rescate incluso antes de iniciar el ataque.

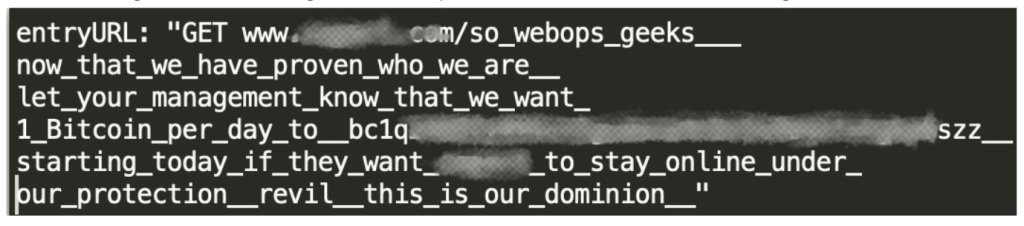

La firma de seguridad logró mitigar más de 12 millones de solicitudes incrustadas dirigidas a direcciones URL aleatorias en el mismo sitio. El siguiente mensaje fue incorporado a una de las URL afectadas:

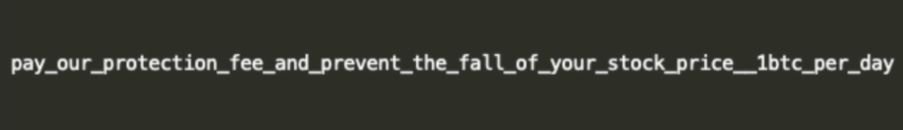

Horas más tarde, fueron mitigadas más de 15 millones de solicitudes, esta vez con la URL que contenía un mensaje diferente pero usando las mismas tácticas de intimidación, advirtiendo a los administradores del sitio web que enfrentarían consecuencias desastrosas si se negaban a pagar.

Según el reporte, el ataque se originó en 34,815 fuentes, con 2 millones de solicitudes por IP enviadas desde las principales fuentes durante el ataque. Las principales ubicaciones de origen del ataque de 2.5 millones de solicitudes fueron identificadas en Indonesia y Estados Unidos, con un patrón de ubicaciones de origen casi idénticas para diferentes ataques, lo que indica que se usó la misma botnet múltiples ocasiones.

Estos ataques se relacionan con CVE-2018-14847, una vulnerabilidad de MikroTik en la que miles de dispositivos de Internet de las cosas (IoT) fueron manipulados para crear una botnet capaz de desplegar ataques DoS y otras variantes de hacking.

La mayoría de objetivos de esta campaña parecen estar ubicados en Estados Unidos o Europa y, según el reporte, las empresas atacadas cotizan en bolsa y los actores de amenazas usan esto en su propio beneficio.

Otras notas de rescate que aparecen posteriormente se asemejan más a las tácticas relacionadas con los ataques de ransomware.

Los investigadores mencionan que la mejor forma de protegerse contra estos ataques es prevenir la explotación de vulnerabilidades conocidas en dispositivos de red, manteniendo sus sistemas siempre actualizados y a prueba de la actividad maliciosa de las botnets.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.