Los equipos de seguridad de Sophos anunciaron la corrección de una vulnerabilidad crítica en el software de autenticación ejecutado en los dispositivos Universal Threat Manager (UTM). La vulnerabilidad fue descrita como un error de inyección SQL en el componente Mail Manager, lo que permitiría a los actores de amenazas ejecutar código malicioso en los dispositivos afectados.

Los dispositivos UTM agrupan una variedad de funciones de seguridad en un solo equipo, operando como firewall de red, prevención de intrusiones, antivirus de gateway, tecnología de proxy web y otras funciones de seguridad. Estos dispositivos son populares debido a su facilidad de administración, aunque con la desventaja de crear un atractivo punto de entrada para los hackers.

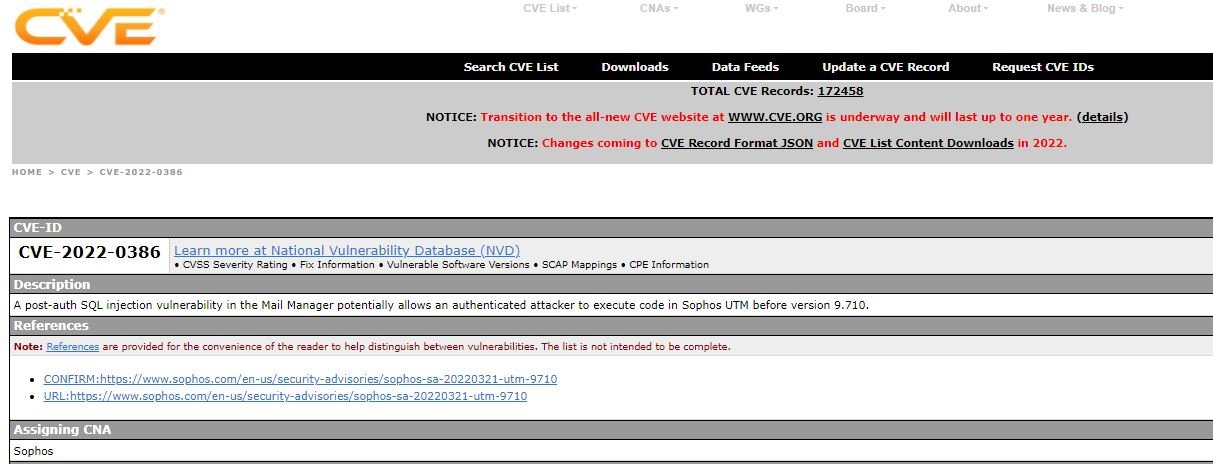

Identificada como CVE-2022-0386, la falla fue identificada por Sophos durante un periodo de pruebas internas y debe ser abordada actualizando los dispositivos UTM a la versión 9.710, lanzada hace unas semanas. En su más reciente actualización, Sophos recomendó a sus usuarios actualizar lo antes posible para mitigar el riesgo de explotación.

Esta actualización también aborda un error mediante la eliminación de un cliente SSL VPN obsoleto, además de corregir una vulnerabilidad de seguridad menor identificada como CVE-2022-0652 y que podría resultar en la escritura de hashes de contraseña en los archivos de registro del sistema.

Aunque no se pueden explotar directamente, estos hash de contraseñas se dejaron en lugares donde potencialmente podrían ser recolectados por un actor malicioso y empleados en ataques de fuerza bruta. Hasta el momento no se han reportado intentos de explotación derivados de estas vulnerabilidades.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.