Actores de amenazas podrían explotar una vulnerabilidad día cero en Windows Search para ejecutar malware alojado de forma remota con solo abrir automáticamente una ventana de búsqueda con un documento de Word. Según el reporte, la falla puede ser explotada debido a que Windows admite un controlador de protocolo URI llamado ‘search-ms’, que permite que aplicaciones y enlaces HTML inicien búsquedas personalizadas en el sistema.

Aunque las búsquedas en el sistema Windows analizarán el índice del dispositivo local, también es posible forzar a la función Windows Search para consultar recursos compartidos de archivos en hosts remotos, empleando un título personalizado para la ventana de búsqueda.

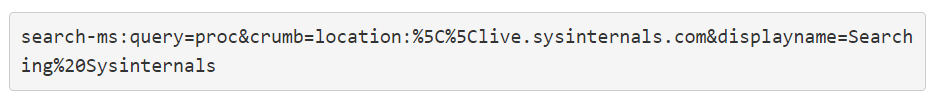

Ejemplo de ello es el popular conjunto de herramientas Sysinternals, que permite montar de forma remota live.sysinternals.com como un recurso compartido de red para iniciar sus utilidades. Para buscar este recurso compartido y enumerar solo los archivos que coincidan con un nombre en particular, puede usarse la URI ‘search-ms’:

En este comando, la variable search-ms ‘crumb’ especifica la ubicación para buscar, mientras ‘displayname’ especifica el título de búsqueda. Aparecerá una ventana de búsqueda personalizada cuando se ejecute este comando desde un cuadro de diálogo Ejecutar o desde la barra de direcciones del navegador web en Windows 7, Windows 10 y Windows 11:

El título de la ventana se establece en el nombre para mostrar ‘Searching Sysinternals’, especificado en el URI search-ms. Un hacker malicioso podría usar este enfoque para escenarios de ataque, enviando emails de phishing que ocultan malware disfrazado como actualizaciones del sistema.

Aunque pudiera sonar relativamente simple, el ataque se vuelve complejo considerando lo poco común que es que los usuarios hagan clic en una URL como esta. No obstante, el investigador Matthew Hickey encontró un método para explotar la falla en combinación con otra vulnerabilidad recientemente detectada en Microsoft Support Diagnosis Tool (MSDT).

Empleando la prueba de concepto desarrollada por Hickey, al abrir un documento de Word, se lanzará automáticamente un comando ‘search-ms’ para abrir una ventana de búsqueda de Windows que enumera los archivos ejecutables en un recurso compartido SMB remoto. Los hackers pueden personalizar este recurso compartido con cualquier nombre, haciendo más fácil el proceso de engañar al usuario.

Al igual que las vulnerabilidades de MSDT, Hickey también demostró que se pueden crear versiones RTF que abren automáticamente una ventana de búsqueda de Windows cuando el documento se representa en el panel de vista previa del Explorador.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.