Recientemente fue revelada una falla crítica en el servidor PowerEdge que, de ser explotada, permitiría a los actores de amenazas tomar control total de las operaciones del servidor afectado. La vulnerabilidad fue detectada en el controlador de acceso remoto iDRAC de Dell EMC, la tecnología integrada en las más recientes versiones de este producto. A pesar de que la falla fue corregida a inicios de este mes, un equipo de investigadores acaba de publicar un análisis detallado de esta vulnerabilidad.

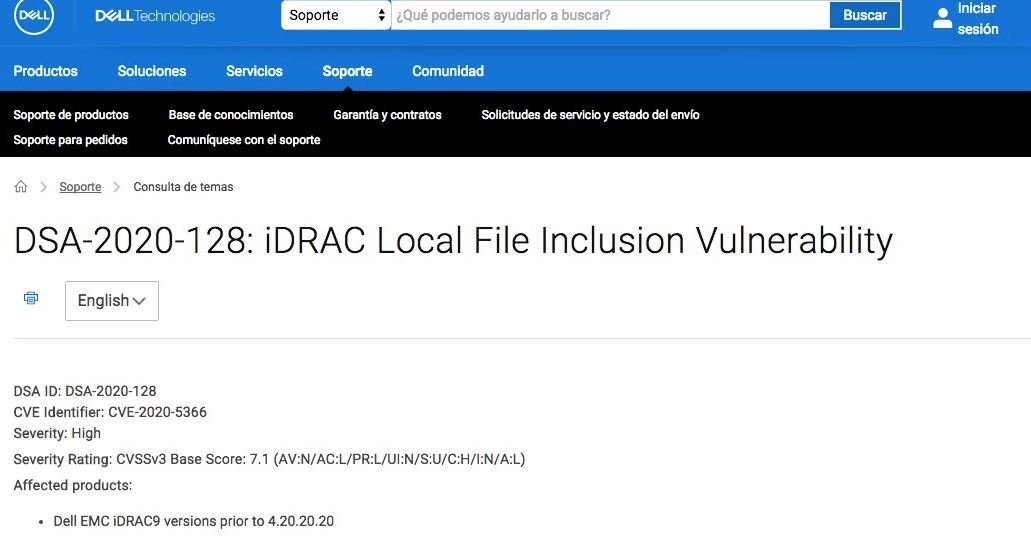

Identificada como CVE-2020-2366, esta es una falla de recorrido transversal presente en todas las versiones de EMC iDRAC9 anteriores a 4.20.20.20 que recibió un puntaje de 7.1/10 en la escala CVSS.

Según el reporte, esta es una de las tres vulnerabilidades más comunes detectadas por los investigadores de seguridad. En caso de ser explotada, esta falla permitiría a los hackers acceder al contenido de las carpetas del servidor, información que no debería ser accesible para usuarios que hayan iniciado sesión de forma normal. Respecto al producto vulnerable, los actores de amenazas podrían tratar de acceder al archivo /etc/passwd, que almacena la información de los usuarios de Linux.

Según el reporte, los hackers pueden usar este ataque explotando dos vulnerabilidades en Zoom que podría permitir comprometer el sistema de cualquier participante en una sesión de videoconferencia. Es más, si un actor de amenazas explota la falla, obtendría acceso sin restricciones a los archivos arbitrarios en el sistema.

Dell lanzó una actualización del firmware del iDRAC que corrige la falla, por lo que se recomienda a los usuarios actualizar lo antes posible. En el reporte, los investigadores mencionan que la vulnerabilidad sólo podría ser explotada por si iDRAC está conectado a Internet, configuración poco recomendada. Además, esta es una tecnología relativamente nueva en los servidores Dell EMC, por lo que un ataque no tendría gran extensión. No obstante, los expertos mencionan que es posible detectar algunas implementaciones afectadas empleando motores de búsqueda convencionales.

Para la completa protección de servidores Dell con iDRAC, los expertos recomiendan que los clientes coloquen iDRAC en una red de administración aislada y se abstengan de conectar el controlador a Internet. Los clientes empresariales también deben aislar la red de administración y restringir el acceso a subredes VLAN sólo para usuarios autorizados.

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.