Fortinet ha advertido a los administradores que actualicen los firewalls FortiGate y los servidores proxy web FortiProxy a las últimas versiones, que abordan una vulnerabilidad de gravedad crítica.

La vulnerabilidad de seguridad (rastreada como CVE-2022-40684) es una omisión de autenticación en la interfaz administrativa que podría permitir que los actores de amenazas remotos inicien sesión en dispositivos sin parches.

“Una omisión de autenticación utilizando una ruta o canal alternativo [CWE-88] en FortiOS y FortiProxy puede permitir que un atacante no autenticado realice operaciones en la interfaz administrativa a través de solicitudes HTTP o HTTPS especialmente diseñadas”, explica Fortinet en un boletín de atención al cliente emitido hoy.

“Esta es una vulnerabilidad crítica y debe tratarse con la máxima urgencia”, agrega la compañía.

Fortinet también envió correos electrónicos a los clientes y les aconsejó que actualicen a las últimas versiones disponibles de inmediato.

“Debido a la capacidad de explotar esta vulnerabilidad de forma remota, Fortinet recomienda encarecidamente a todos los clientes con las versiones vulnerables que realicen una actualización inmediata”, advirtió la compañía.

La lista completa de productos vulnerables a los ataques que intentan explotar la vulnerabilidad CVE-2022-40 incluye:

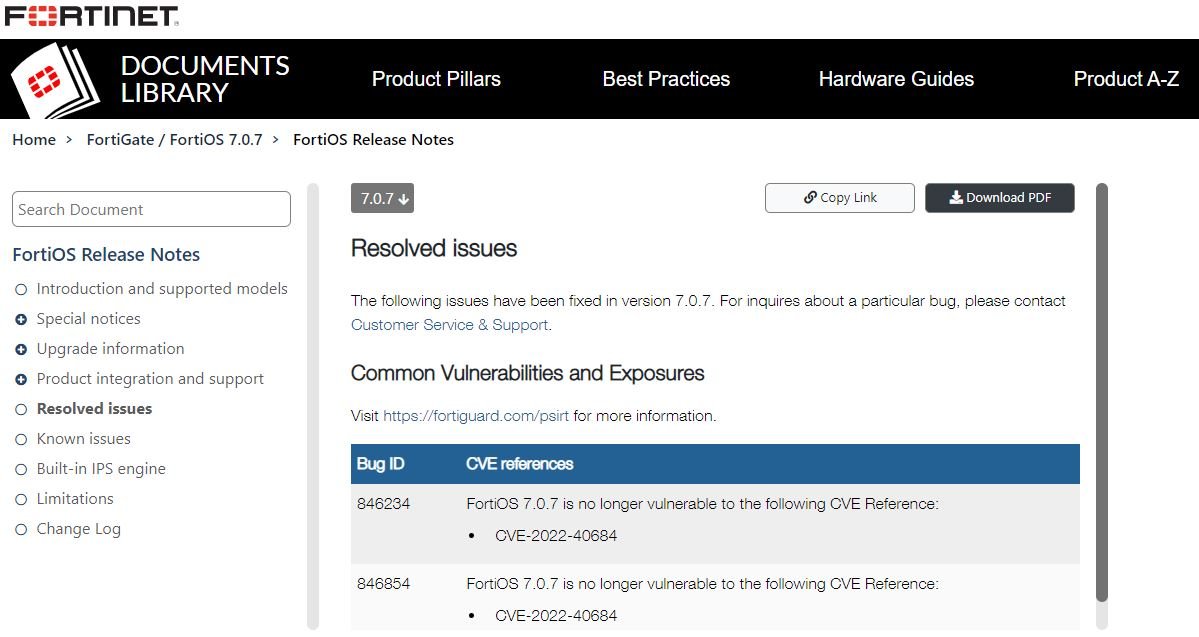

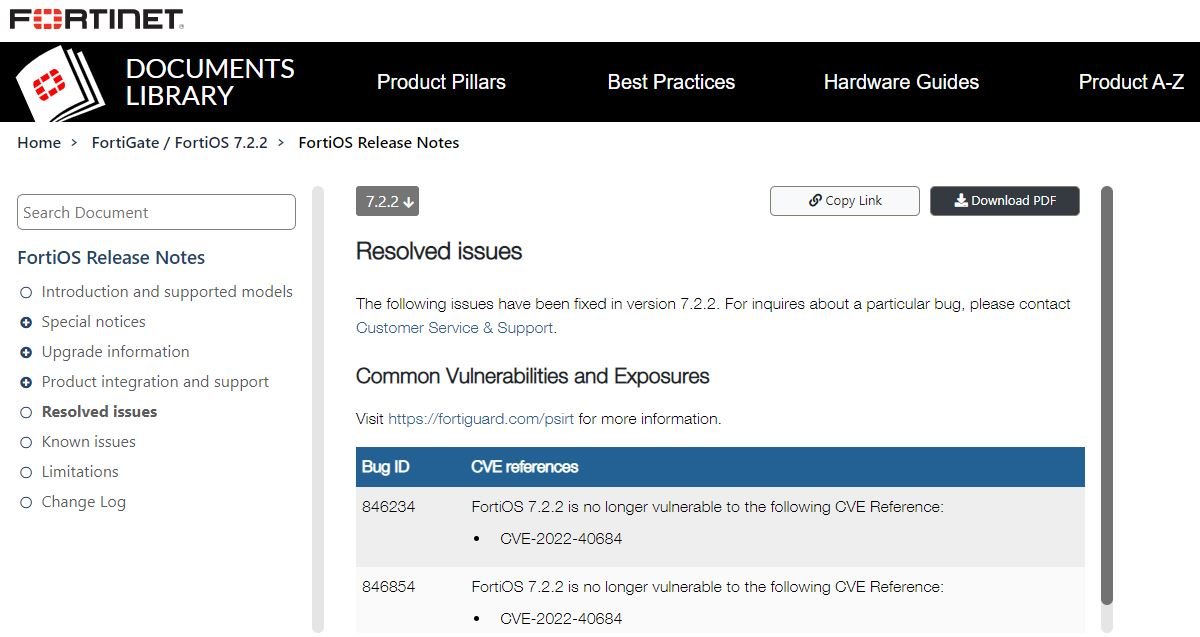

- FortiOS: De 7.0.0 a 7.0.6 y de 7.2.0 a 7.2.1

- FortiProxy: De 7.0.0 a 7.0.6 y 7.2.0

Según el boletín de atención al cliente de hoy, Fortinet lanzó parches de seguridad el jueves, pidiendo a los clientes que actualicen los dispositivos vulnerables a las versiones 7.0.7 o 7.2.2 de FortiOS/FortiProxy.

La empresa también proporciona una solución para aquellos que no pueden implementar actualizaciones de seguridad de inmediato.

Para evitar que los atacantes remotos eludan la autenticación e inicien sesión en implementaciones vulnerables de FortiGate y FortiProxy, los clientes deben limitar las direcciones IP que pueden llegar a la interfaz administrativa mediante una política local.

Un portavoz de Fortinet se negó a comentar cuando se le preguntó si la vulnerabilidad se explota activamente en la naturaleza e insinuó que la empresa compartiría más información en los próximos días.

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.