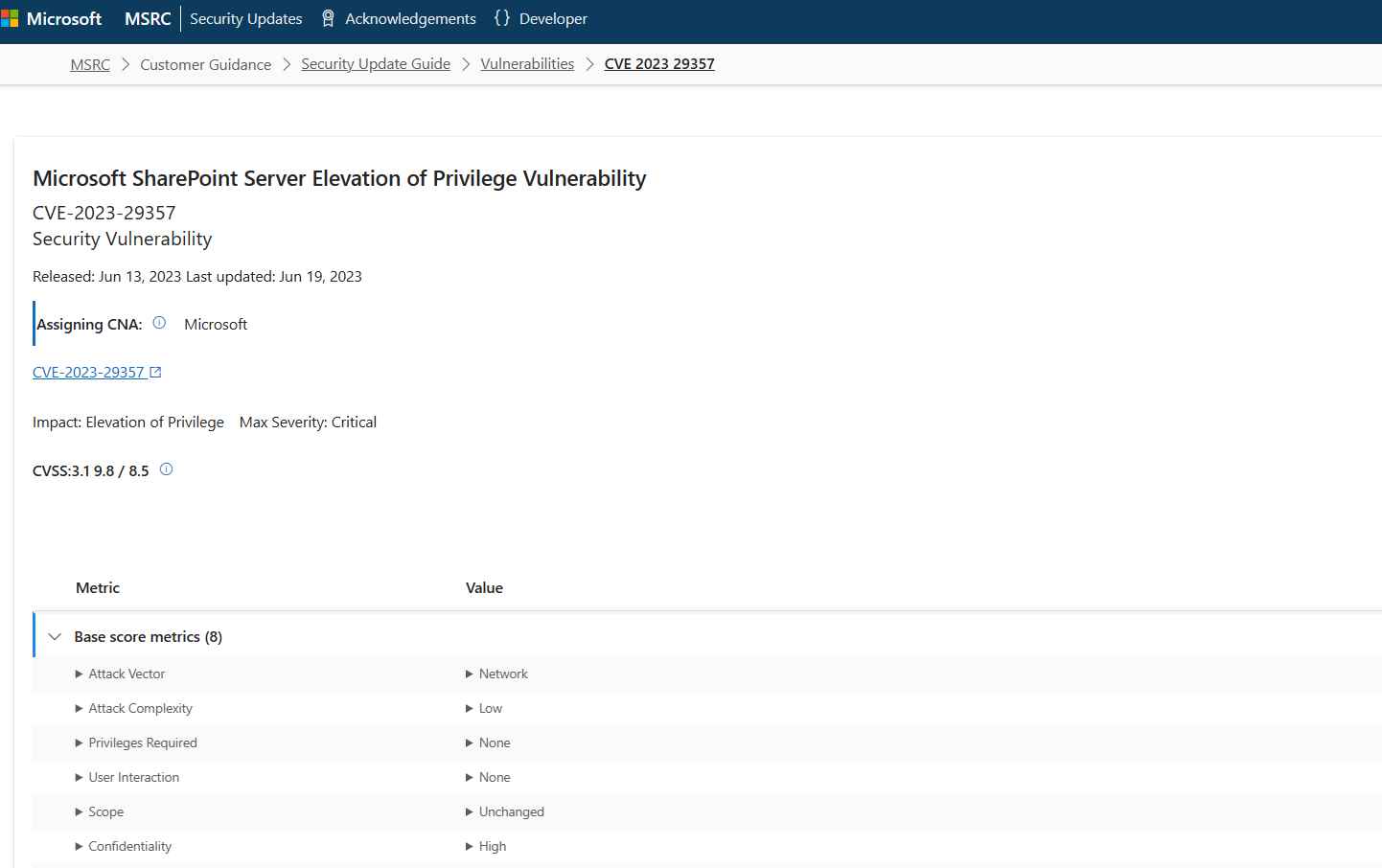

Se ha hecho público el código de ataque de prueba de concepto (PoC) para una importante vulnerabilidad conocida como CVE-2023-29357. Esta vulnerabilidad permite a los usuarios obtener privilegios elevados en los productos de Microsoft SharePoint Server sin autenticarse primero. Esta vulnerabilidad, que tiene una alarmante puntuación CVSS de 9,8, no es simplemente otra falla común; más bien, es una vulnerabilidad “crítica” que presenta un peligro significativo para las empresas que utilizan Microsoft SharePoint. ¿Por qué es tan importante señalar que este problema existe? Brinda a los actores maliciosos la oportunidad de obtener privilegios elevados en un sistema sin necesidad de autenticarse primero. Es posible que los atacantes obtengan credenciales de administrador simplemente enviando una solicitud bien preparada.

El método de ataque detrás de esta vulnerabilidad se detalla en una advertencia oficial emitida por Microsoft . El texto dice lo siguiente: “Un atacante que haya obtenido acceso a tokens de autenticación JWT falsificados puede usarlos para ejecutar un ataque de red que eluda la autenticación y le permita obtener acceso a los privilegios de un usuario autenticado”.

Esto subraya en gran medida la amenaza extrema que presenta la vulnerabilidad, ya que permite a los atacantes actuar detrás de la fachada de usuarios autorizados.

Es muy importante expresar gratitud a las personas responsables de mantener la seguridad del dominio digital. Jang (Nguyn Tin Giang), miembro de StarLabs SG, es el salvador de brillante armadura que descubrió esta vulnerabilidad . El 25 de septiembre, Jang reveló todos los complejos detalles técnicos de esta vulnerabilidad.

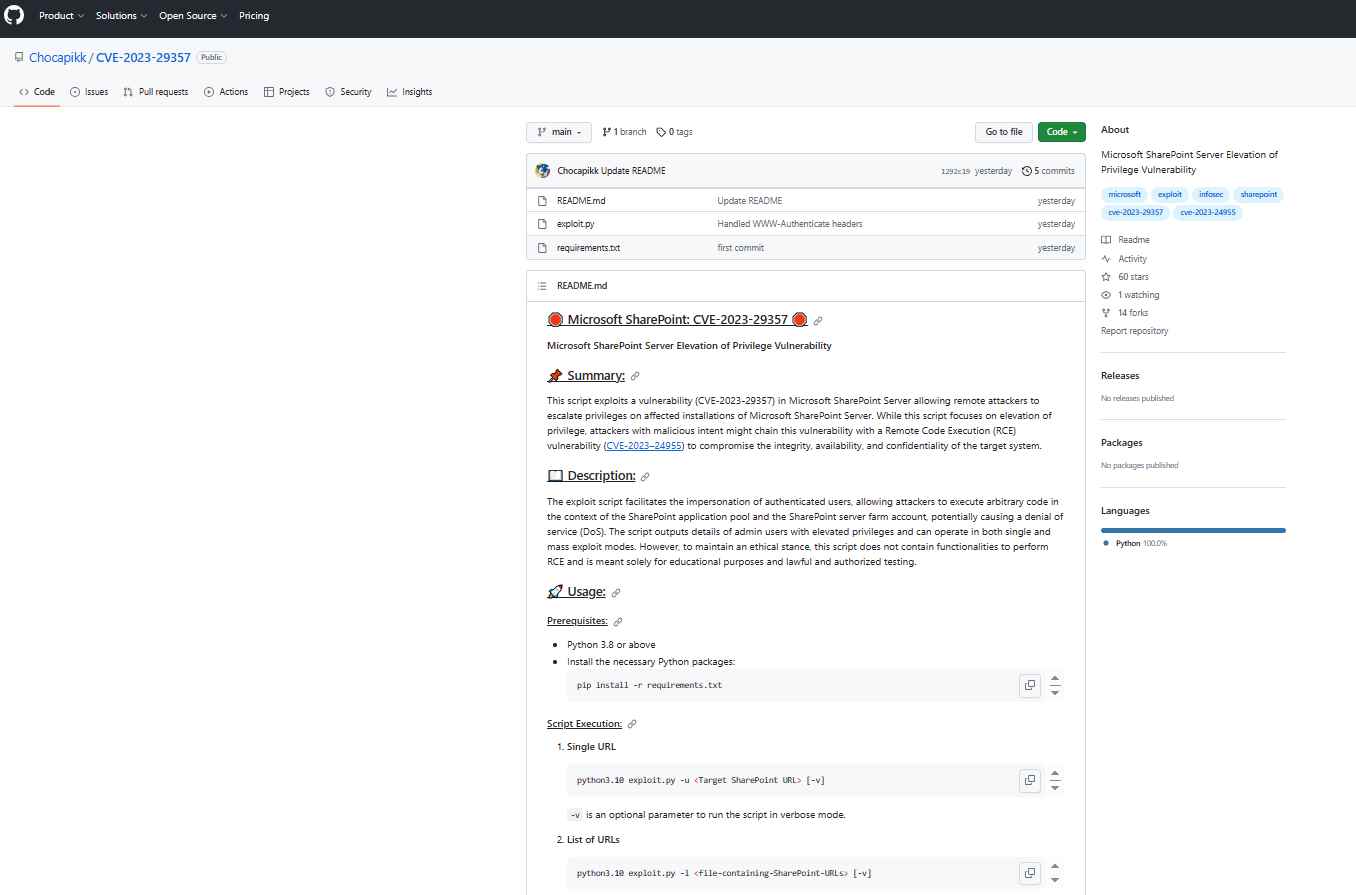

Un conocido investigador de seguridad llamado Chocapikk envió hoy una advertencia urgente a todos los administradores de SharePoint, informándoles que ha desarrollado un ataque de prueba de concepto (PoC) para la vulnerabilidad CVE-2023-29357. Este script está específicamente diseñado para aprovechar la vulnerabilidad en Microsoft SharePoint Server que permite la elevación de privilegios. La posibilidad de combinar esta falla con otra vulnerabilidad, conocida como ejecución remota de código (RCE) CVE-2023–24955, es lo que hace que la situación sea aún más precaria. Esta combinación letal tiene el potencial de destruir por completo los tres pilares de la seguridad, que son la integridad, la disponibilidad y el secreto.

Particularmente digno de mención sobre el script de explotación de Chocapikk es que permite la suplantación de usuarios autorizados, lo que tiene el potencial de resultar en la ejecución de código arbitrario dentro del marco de SharePoint. Debido a esto, puede ocurrir un ataque de denegación de servicio (DoS) en toda regla. Sin embargo, vale la pena señalar el uso previsto del guión. Según lo que dice Chocapikk, “Este script no contiene funcionalidades para realizar RCE y está destinado únicamente a fines educativos, así como a pruebas legales y autorizadas”.

Microsoft ha reconocido la vulnerabilidad y ha puesto a disposición una solución. Por otro lado, es esencial tener en cuenta que es posible que los atacantes potenciales ya sean conscientes de la vulnerabilidad y comiencen a utilizarla incluso antes de que haya una solución disponible. Como resultado, es esencial que los usuarios tomen precauciones para reducir la posibilidad de ser explotados.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.