Expertos en ciberseguridad reportan la detección de una nueva versión de MassLogger, un peligroso troyano empleado para el robo de credenciales a través de campañas de phishing en Chrome, Outlook, apps de mensajería y otras plataformas.

Los investigadores reportan que esta nueva iteración es enviada a usuarios de sistemas Windows a través de un formato de archivo HTML, el cual es empleado para los archivos de ayuda del sistema en condiciones normales. Estos formatos también pueden incluir algunos fragmentos de secuencias de comandos JavaScript, lo que aprovechan los hackers para desplegar un ataque. Esta campaña fue reportada por especialistas de Cisco Talos a mediados de enero.

Los principales focos de actividad han sido detectados en algunos países de Europa, incluyendo España, Italia, Rusia y Turquía. En los ataques detectados se descubrió que MassLogger oculta sus archivos RAR maliciosos al iniciar la infección, lo que ayuda a los hackers a evitar los mecanismos de seguridad en el sistema objetivo. Esta es una característica recientemente añadida al troyano.

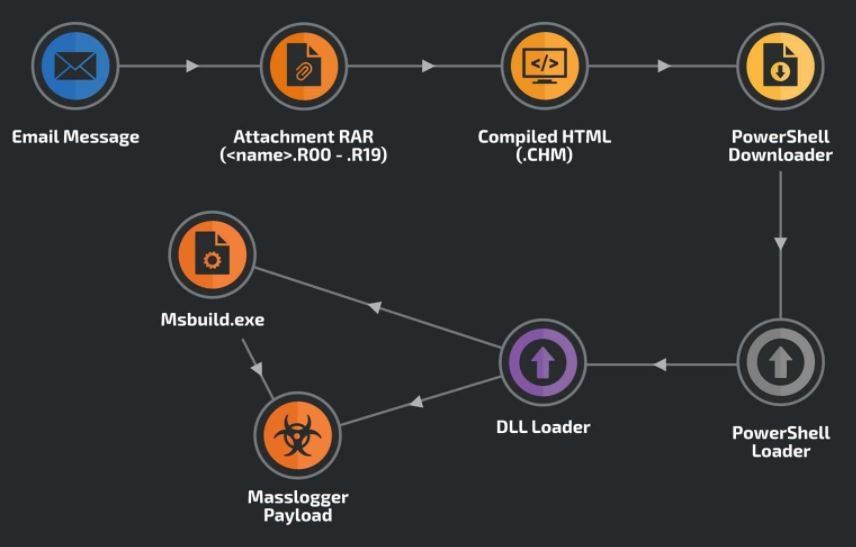

Los operadores de MassLogger emplean un enfoque multimodular que inicia con el despliegue de la campaña de phishing y se extiende hasta la eliminación de una carga útil final. Si bien estas son técnicas complejas, esta también podría ser una ventaja para los investigadores, que podrían interrumpir la cadena de ataque.

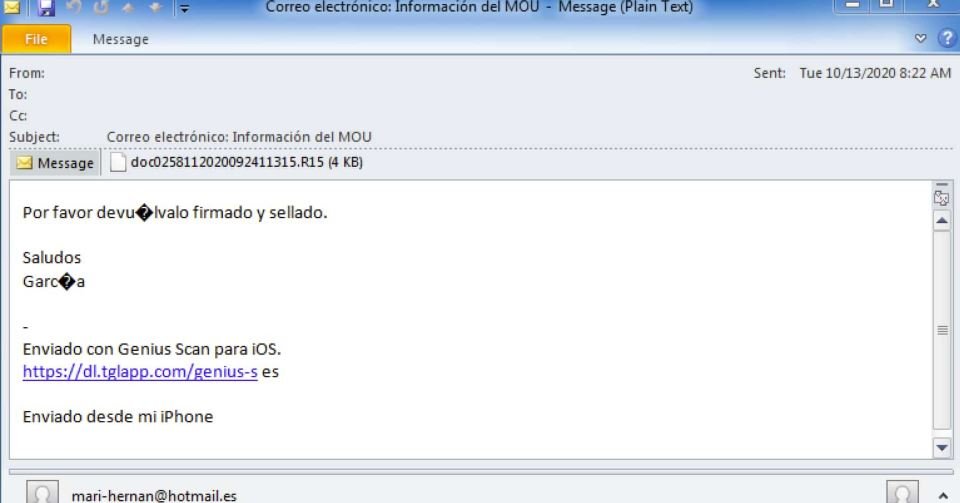

Los emails de phishing empleados por los hackers contienen líneas de asunto de apariencia legítima para engañar a los usuarios. Los mensajes están incrustados con código JavaScript ofuscado para crear una página HTML, que contiene una descarga de PowerShell que establece una conexión con un servidor legítimo y recupera el cargador para iniciar la carga útil MassLogger.

Sobre el malware, los expertos mencionan que MassLogger es un software de espionaje que puede extraer las credenciales de usuario desde múltiples plataformas, incluyendo Chrome y Outlook. La nueva variante está basada en .NET, que puede dificultar el análisis estático. Aunque fue detectada inicialmente hace casi un año, la nueva variante es mucho más potente ya que los autores de malware la han rediseñado con éxito para evadir la detección.

En la presente campaña, además de exfiltrar datos a través de FTP, SMTP o HTTP, MassLogger v3.0.7563.31381 contiene una funcionalidad adicional para el robo de credenciales de plataformas como Discord, Firefox, Chrome, Edge, Brave, entre otros servicios. Este malware también se puede configurar como un keylogger, pero esta funcionalidad no ha sido identificada en esta campaña.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.