Desde que fue adquirida por Facebook, Instagram se convirtió en una de las cinco redes sociales más populares del mundo, acumulando unos 500 millones de usuarios activos al día y con más de 1,000 imágenes publicadas cada pocos segundos.

Siendo tan popular, es normal que millones de usuarios en la plataforma expongan descuidadamente toda clase de detalles confidenciales, incluyendo detalles de ubicación, direcciones email, datos personales y más, por lo que Instagram puede resultar una gran fuente de recolección de información.

En esta ocasión, especialistas del curso de ciberseguridad del Instituto Internacional de Seguridad Cibernética (IICS) nos mostrarán cómo utilizar Instaloader y Osintgram, un par de utilidades para el análisis de perfiles de Instagram a partir del apodo de un usuario.

OSINTGRAM

Para instalarlo, descargue desde GitHub (https://github.com/Datalux/Osintgram) e instale las dependencias:

git clone https://github.com/Datalux/Osintgram.git

cd Osintgram

pip install -r requirements.txt

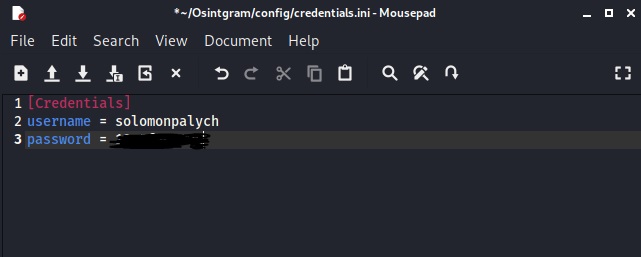

Antes de ejecutar la utilidad, debe ingresar la información de su cuenta en el archivo credentials.ini, que se encuentra en el directorio de configuración. Ingrese su nombre de cuenta y contraseña y guarde sus datos.

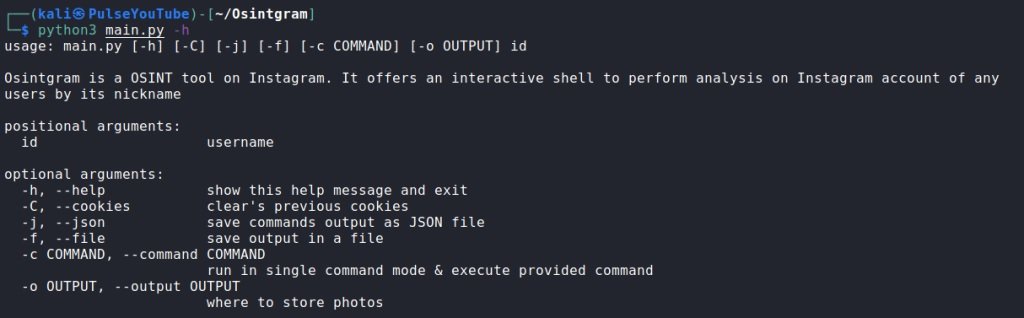

Ahora puede ir directamente a usar Osintgram. Antes de continuar, los expertos del curso de ciberseguridad recomiendan ingresar al menú de ayuda:

python3 main.py –h

usage: main.py [-h] [-C] [-j] [-f] [-c COMMAND] [-o OUTPUT] id

Osintgram is Instagram's OSINT tool. It offers an interactive shell to perform analysis of any user's Instagram account by their nickname.

required arguments:

id username

optional arguments:

-h, --help show this message and exit

-C, --cookies clear previous cookies

-j, --json save result to JSON file

-f, --file save result to file

-c COMMAND, --command COMMAND

run in single command mode and execute the provided command

-o OUTPUT, --output OUTPUT

where to store photos

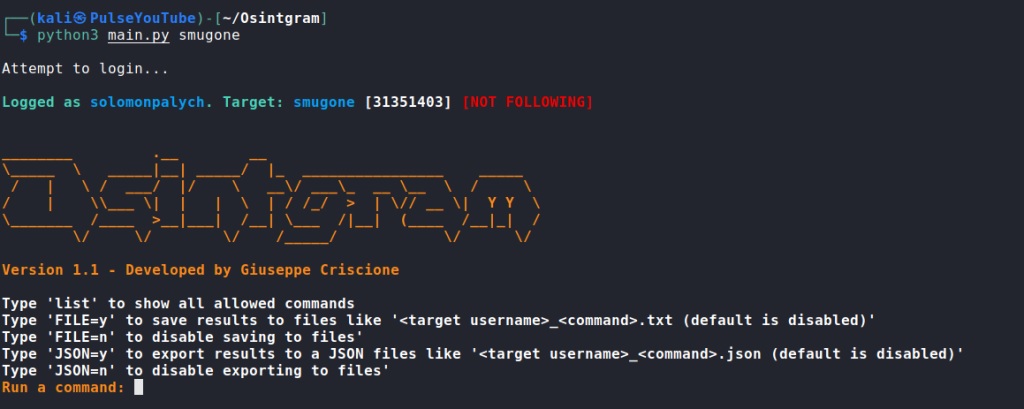

Como podrá intuir, solo necesitamos ingresar el nombre del usuario de interés. Después de eso, la utilidad iniciará sesión con la cuenta que especificamos en la configuración y determinará el objetivo.

python3 main.py

Después de un inicio de sesión exitoso, vemos una lista de comandos para guardar los resultados y una invitación para ingresar. Para ver los comandos para el análisis de perfiles, ingrese el comando list:

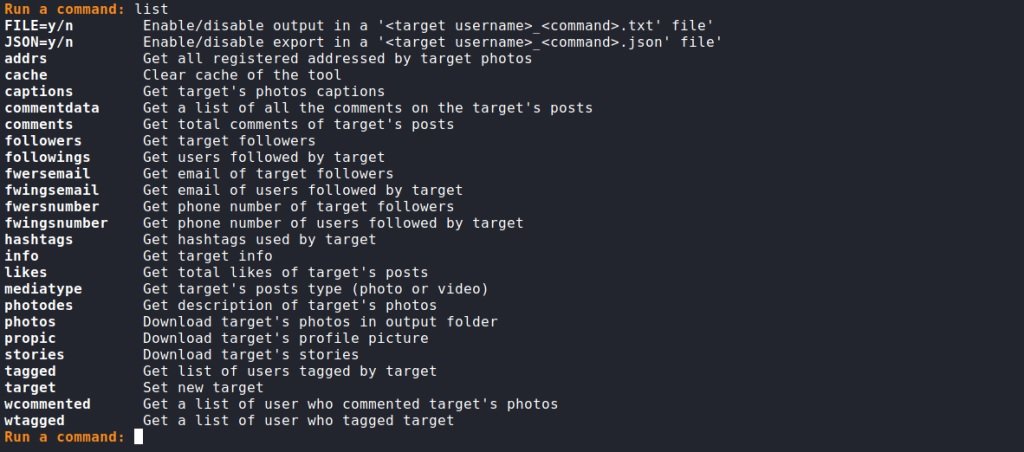

FILE=y/n Enable/disable output to file '<target username>_<command>.txt'

JSON=y/n Enable/disable export to file '<target username>_<command>.json'

addrs Get all addresses registered from target photos

cache Clear tool cache

captions Get captions for target photos

commentdata Get a list of all comments on the target's posts

comments Get all comments on the target's posts

followers Get the target's followers

followings Get the users the target is following

fwersemail Get target subscribers email

fwingsemail Receive email of users the target is following

fwersnumber Get the phone number of the target's subscribers

fwingsnumber Get the phone number of the users that the target is following

hashtags Get the hashtags used by the target

info Get information about the target

likes Get the number of likes for the target's posts

mediatype Get target post type (photo or video)

photodes Get description of target photos

photos Upload target photos to folder

propic Download target profile picture

stories Download story goals

tagged Get a list of users tagged by the target

target Set a new target

wcommented Get a list of users who have commented on the target's photos

wtagged Get a list of users who have tagged a target

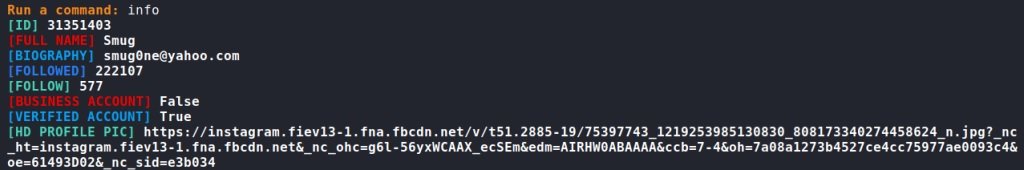

Como puede ver, Osintgram tiene recursos muy atractivos. Comencemos mirando información general sobre nuestro objetivo ingresando el comando info:

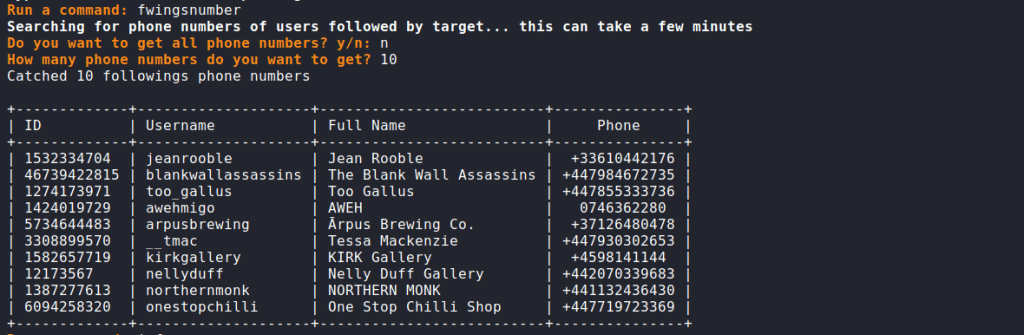

A continuación, intentemos obtener los teléfonos vinculados a las cuentas que siguen la cuenta objetivo. En el ejemplo mostrado a continuación, los expertos del curso de ciberseguridad especificaron obtener una lista de solo 12 números telefónicos:

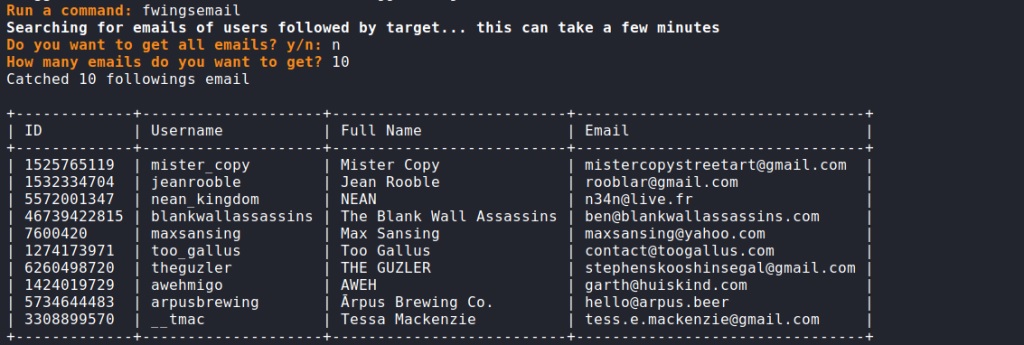

Como podemos ver, obtuvimos un resultado muy específico. Hagamos lo mismo pero con los correos electrónicos. Ingrese el comando flysemail:

El resto de los comandos funcionan exactamente de la misma manera. Depende de los objetivos del usuario cómo, cuándo y de qué forma aplicarlos.

Los expertos del curso de ciberseguridad mencionan que los resultados pueden ser guardados en un archivo txt. Para hacer esto, antes de ejecutar los comandos, debe ingresar FILE=y; también puede almacenar los resultados en un archivo json ingresando el comando JSON=y.

INSTALOADER

Según los expertos del curso de ciberseguridad, esta herramienta permite descargar fotos y videos desde el perfil de Instagram objetivo, así como obtener metadatos y más información relacionada. Su característica principal es que existe una oportunidad bastante conveniente para obtener información detallada sobre perfiles activos.

En Kali Linux y distribuciones similares, Instaloader se puede instalar con el siguiente comando:

pip3 install instaloader

O bien puede descargar la herramienta desde GitHub:

https://github.com/instaloader/instaloader

Una de las principales ventajas de esta utilidad es que la funcionalidad básica se puede utilizar sin iniciar sesión en su cuenta. Si se requiere descargar etiquetas, geolocalización, historias y listas de seguidores, deberá especificar el nombre de usuario y la contraseña de su cuenta para la autorización.

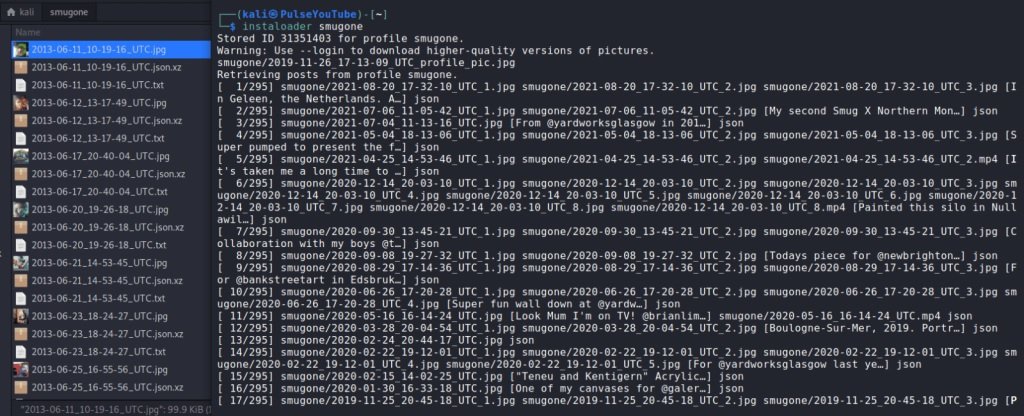

En el caso de uso básico, simplemente especifique el nombre del perfil deseado y comenzará la descarga.

instaloader smugone

Con esta opción, descargará todas las imágenes y videos en el perfil objetivo, además de descargar todas las descripciones con etiquetas en archivos de texto. Esta función también permite crear archivos json para todos los metadatos disponibles, incluyendo perfiles que han comentado en las publicaciones del perfil objetivo.

Posteriormente se creará un directorio con el nombre del perfil analizado en la carpeta de inicio para almacenar la información descargada, además de que se creará un archivo de texto para registrar el ID del usuario y un archivo json con los identificadores parámetros de usuario disponibles.

Si necesitamos actualizar los datos descargados, simplemente agregamos el parámetro -F al comando original y lo ejecutamos. Instaloader comparará lo que tenemos y lo que está ahora en el perfil para saber qué información debe ser actualizada.

Los expertos del curso de ciberseguridad también recomiendan agregar el parámetro –help para agregar mayores funciones:

instaloader smugone --no-posts --no-pictures -V -G -l solomonpalych -p 'password'

En este comando, establecimos el objetivo: el perfil de Instagram smugone: el parámetro -no-posts indica que no se deben descargar publicaciones; el parámetro -no-pictures indica no descargar imágenes, el parámetro -V indica la descarga de videos, y el parámetro -G indica la descarga de etiquetas de geolocalización. Luego de eso, a través del parámetro -l, se especifica el nombre de nuestro perfil, y luego -p especifica la contraseña de nuestro perfil para que Instaloader pudiera iniciar sesión.

Estas son herramientas bastante útiles, ya que permiten explotar al máximo una fuente de información pública como Instagram para labores de recolección de datos. Aún así, debe recordar que este artículo fue elaborado con fines exclusivamente informativos y no representa un llamado a la acción; IICS no es responsable del mal uso que pueda darse a la información aquí contenida.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.