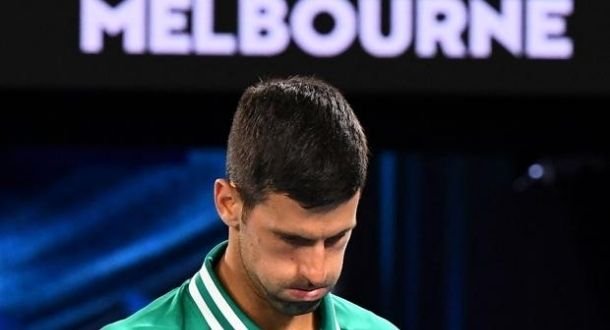

Hackers proyectan un video porno durante la audiencia virtual de la estrella del tenis Novak Djokovic en Australia

Hace unos días el tenista serbio Novak Djokovic fue noticia a nivel mundial luego de que el gobierno australiano le negara la entrada al país debido a que el atletaLEER MÁS