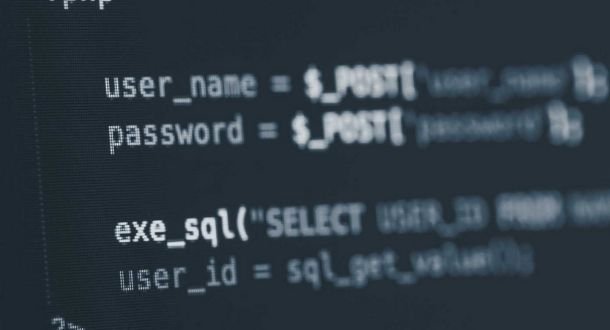

Un simple email de phishing oculta las cepas de malware sin archivos AveMariaRAT, BitRAT y PandoraHVNC para infectar dispositivos sin importar qué antivirus usen

Investigadores de la firma de seguridad Fortinet reportan la detección de una campaña fraudulenta basada en la entrega de tres piezas de malware sin archivos con la capacidad de robarLEER MÁS