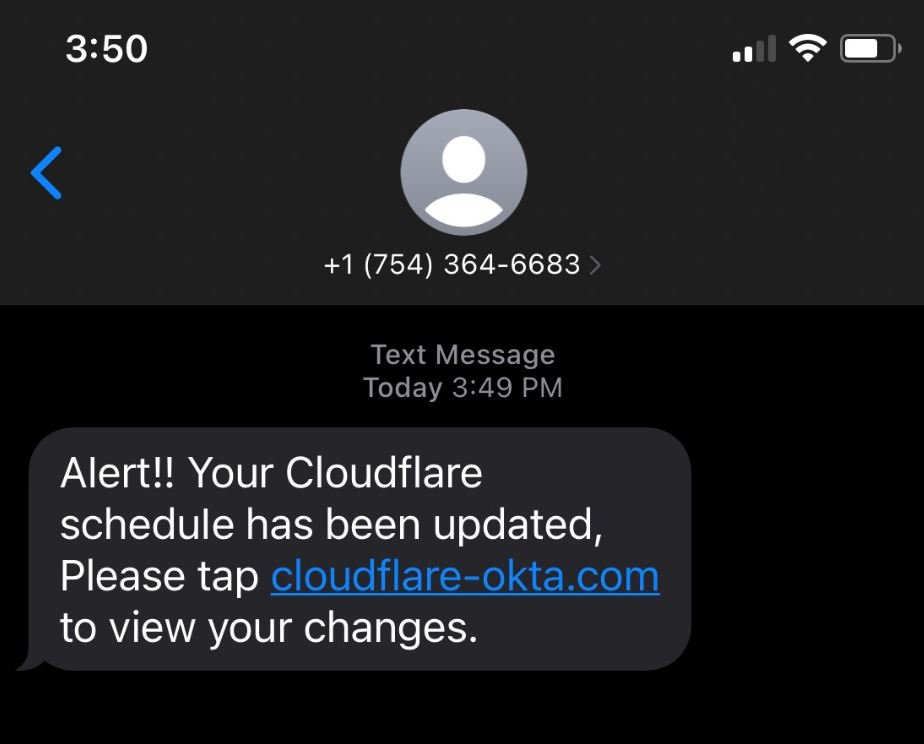

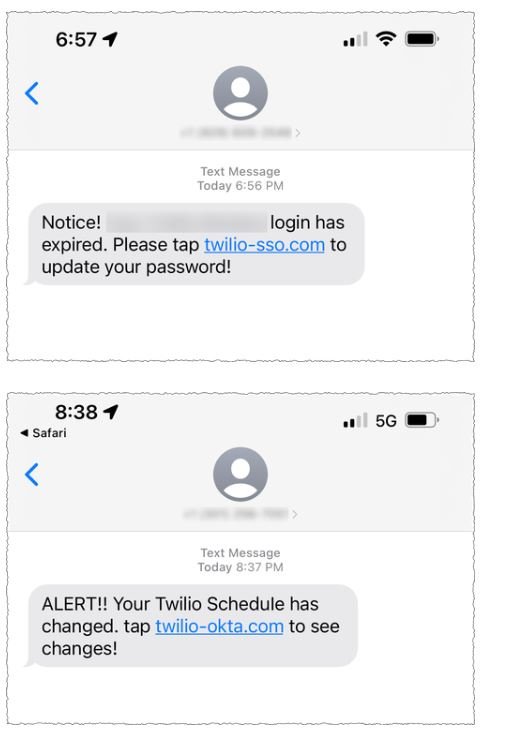

Vulnerabilidad de Realtek SDK expone enrutadores de muchos proveedores a ataques remotos

Una vulnerabilidad grave que afecta al eCos SDK fabricado por la empresa taiwanesa de semiconductores Realtek podría exponer los dispositivos de red de muchos proveedores a ataques remotos. El agujeroLEER MÁS