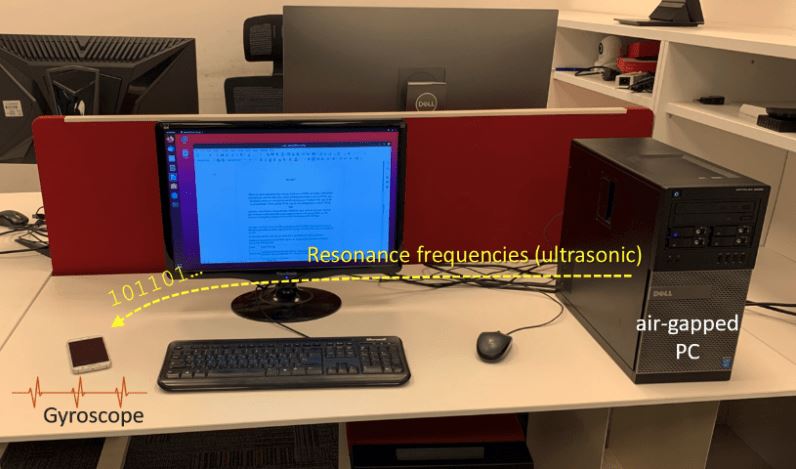

El ataque GAIROSCOPE permite exfiltrar datos de los sistemas aislados (Air-Gapped) a través de tonos ultrasónicos

GAIROSCOPE: Un investigador israelí demostró cómo exfiltrar datos de sistemas con espacios de aire utilizando tonos ultrasónicos y giroscopios de teléfonos inteligentes. El popular investigador Mordechai Guri de la UniversidadLEER MÁS