Societé de Transport de Montréal (STM), nombre oficial del sistema de transporte público de una de las ciudades canadienses más importantes, ha revelado que fue víctima de un ataque que impactó a sus servicios y sistemas en línea, menciona BleepingComputer. Al parecer el incidente ocurrió el pasado 19 de octubre, cuando STM detectó una muestra del ransomware RansomExx en sus sistemas de atención al cliente y en su sitio web.

Aunque las operaciones de los autobuses o metro no sufrieron interrupciones en general, múltiples usuarios con discapacidades que dependen de un servicio de puerta a puerta prestado por STM se vieron afectados debido a que el sistema lleva un registro en línea. En un breve comunicado emitido la mañana del martes, STM señaló que las interrupciones fueron causadas por un “virus informático que generó fallas considerables en diversas plataformas”.

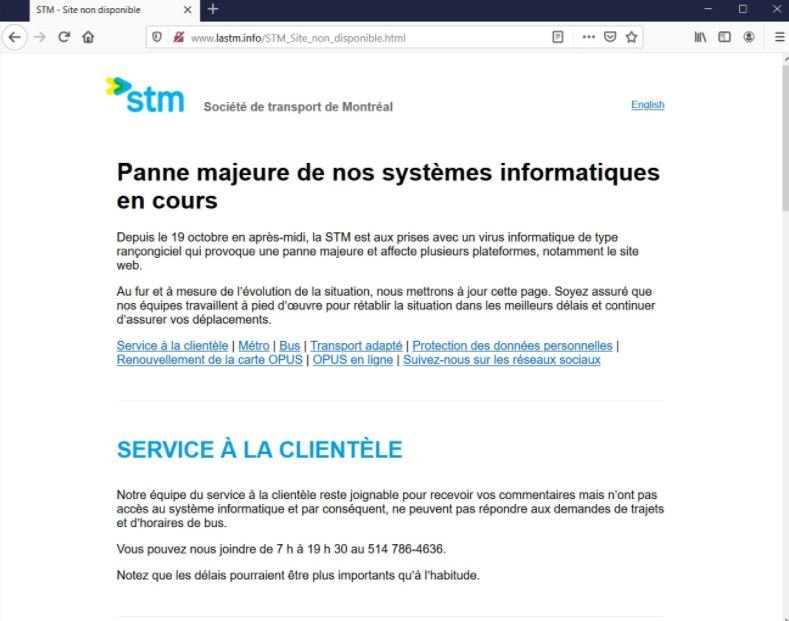

Algunas horas después, STM emitió un nuevo comunicado para confirmar que las interrupciones fueron provocadas por un ataque de ransomware: “Queremos informar a nuestros clientes que el incidente sufrido el 19 de octubre por la tarde es consecuencia de una variante de ransomware que logró ingresar a nuestros sistemas a pesar de nuestras estrictas medidas de seguridad”. STM está trabajando con las autoridades canadienses y firmas de seguridad para restablecer sus sistemas.

El sitio web de STM sigue fuera de servicio, aunque se habilitó una plataforma temporal para resolver las dudas de los usuarios preocupados.

Respecto a la variante de ransomware utilizada por los hackers, especialistas en ciberseguridad mencionan que RansomExx es una variante de Defray777, una variante ampliamente utilizada en ataques similares como los ocurridos en el Departamento de Transporte de Texas, Tyler Technologies, entre otras organizaciones.

Del mismo modo que otros grupos de ransomware, los operadores de RansomExx roban archivos no cifrados a medida que se propagan lateralmente por el sistema. Una vez que obtienen acceso al controlador de dominio de Windows, implementan el ransomware en todos los dispositivos disponibles. No se sabe si STM ha estado en contacto con los operadores de ransomware o el monto del rescate.

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.