Enel Group, compañía energética multinacional, ha sufrido un ataque de ransomware por segunda ocasión en los últimos meses. Esta vez, los actores de amenazas emplearon la variante de malware Netwalker, exigiendo un rescate de 14 millones de dólares a cambio de restablecer los sistemas de la compañía a la normalidad.

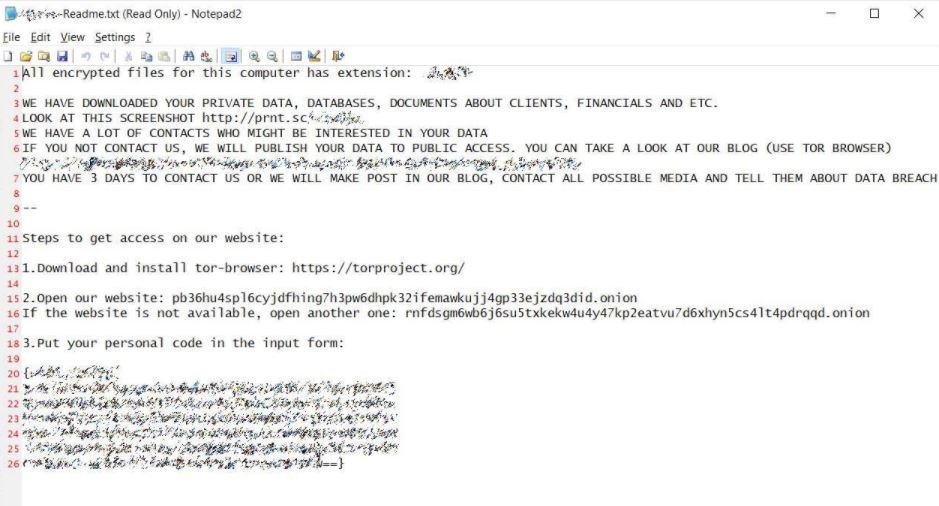

Hace un par de meses, la red interna de Enel fue atacada por el ransomware Snake, también conocido como EKANS, aunque en esa ocasión la compañía detectó la actividad anómala antes de que el malware pudiera completar la infección. El pasado 19 de octubre, un investigado reveló la nota de rescate del más reciente ataque:

En la nota de rescate se encontraba también un enlace a una URL (http://prnt.sc/) que mostraba los datos robados del ataque. Con base en los nombres de los empleados en las carpetas, se determinó que el ataque fue contra el Grupo Enel.

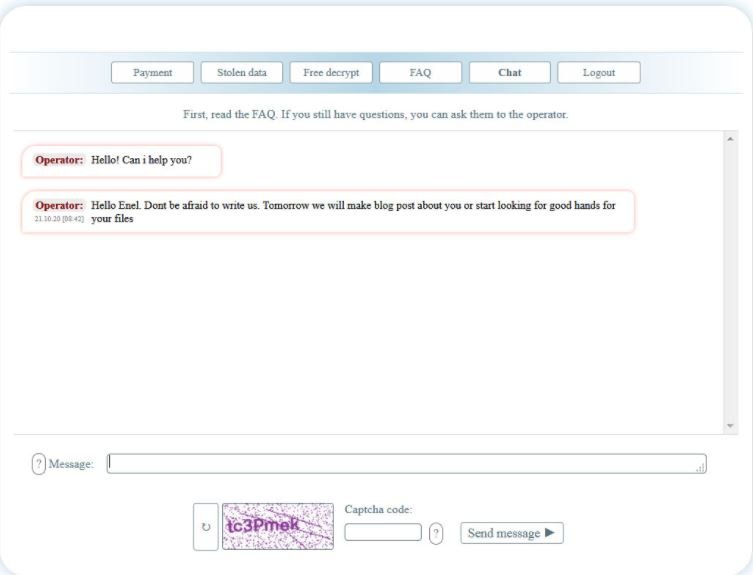

Poco después, los operadores del ransomware Netwalker confirmaron el ataque contra Enel Group a través de su plataforma en dark web, agregando un mensaje a su chat de soporte que menciona: “Hola Enel, no tengas miedo de escribirnos”, menciona.

Por lo general, si la empresa no contrata al operador de rescate, el costo del rescate se duplica después de un tiempo límite, generalmente 24 horas. Este parece ser el caso de Enel, ya que el chat privado proporcionado por el atacante no tiene conversación de la empresa. Los actores de amenazas usaron este canal de comunicación para anunciar que iniciaría el primer paso hacia la filtración de los datos robados. Esto significa publicar pruebas de que tienen los bienes, un intento de presionar a la compañía para que pague el rescate, que ahora es de $14 millones de dólares en Bitcoin (1234.02380000 BTC).

Según Netwalker, robaron alrededor de 5 terabytes de datos de Enel y están listos para hacer público una parte en una semana. También dijeron que “analizarían cada archivo en busca de cosas interesantes” y lo publicarían en su sitio de filtraciones. Esta táctica está destinada a agregar presión y forzar el pago de la empresa víctima. En muchos casos, esto beneficia al atacante.

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.