Los hackers apuntan a las credenciales de Steam utilizando una nueva técnica de phishing llamada ‘Browser-in-the-Browser’ (BitB), según nuevos datos de los investigadores de seguridad de Group-IB.

A diferencia de los recursos de phishing tradicionales, que abren páginas web de phishing en una nueva pestaña (o redirigen a los usuarios a ellas), este tipo de recurso abre una ventana de navegador falsa en la misma pestaña para convencer a los usuarios de que es legítimo.

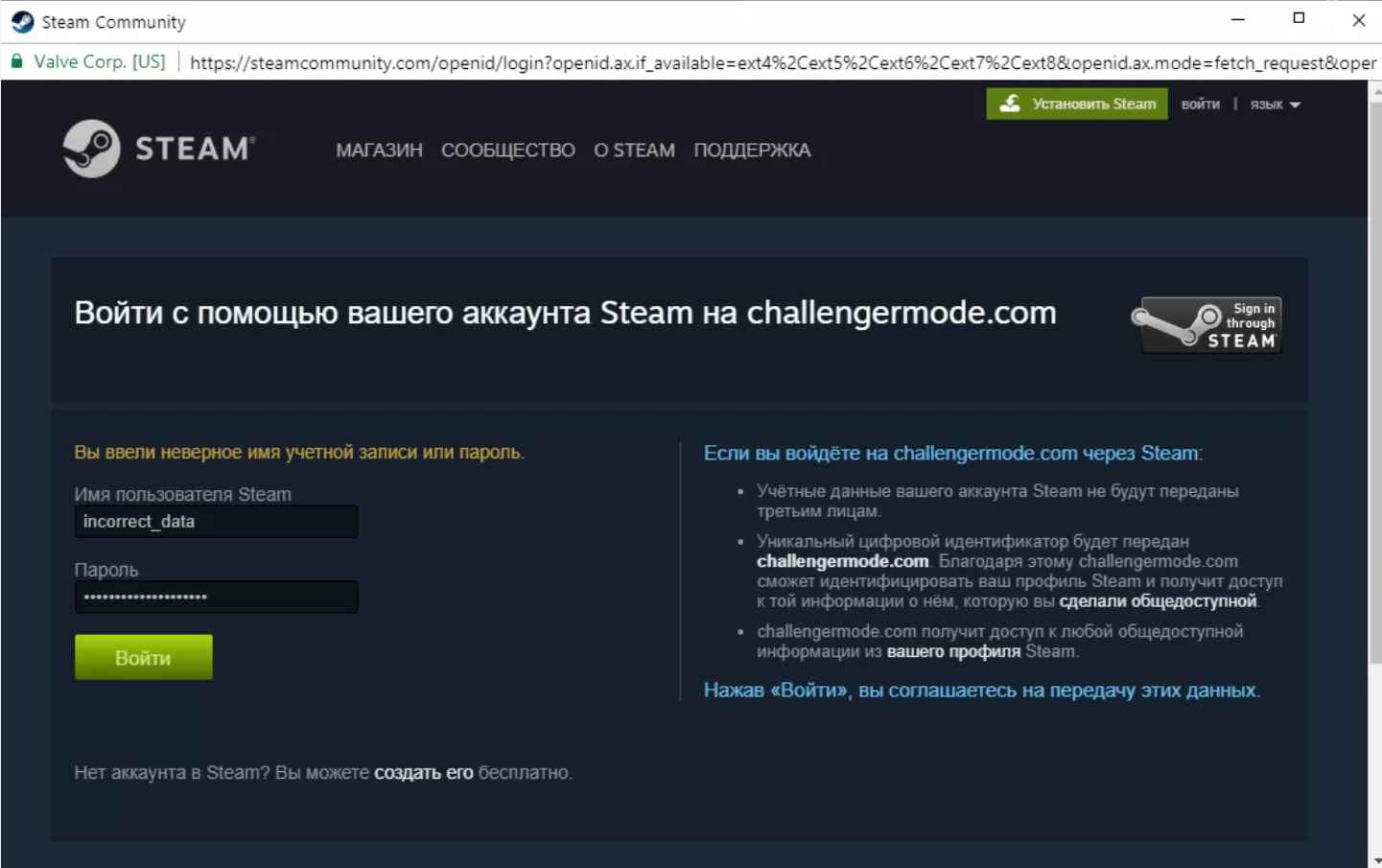

Los datos ingresados por los usuarios a través de formularios maliciosos se envían a los actores de amenazas y se ingresan automáticamente en el recurso legítimo. Si los datos son incorrectos, las víctimas ven un mensaje de error.

En los casos en que está habilitada la autenticación de dos factores (2FA), el recurso devuelve una solicitud de código. El código se crea usando un programa separado, que envía una notificación automática al dispositivo del usuario.

El informe técnico de Group–IB ahora describe una campaña de navegador en el navegador destinada a obtener credenciales de Steam y luego vender el acceso a esas cuentas.

“Un investigador con el apodo mr.d0x fue el primero en describir esta técnica de phishing, en la primavera de 2022”, se lee en el aviso. “Los actores de amenazas decidieron aprovechar el hecho de que Steam usa una ventana emergente para la autenticación del usuario en lugar de una nueva pestaña”.

Según el aviso, los actores de amenazas enviaron mensajes a las víctimas ofreciendo varias ofertas atractivas para atraerlos a una página web de cebo que contiene un botón de inicio de sesión.

Además, Group–IB notó que casi cualquier botón en las páginas web de cebo abría un formulario de entrada de datos de cuenta que imitaba una ventana legítima de Steam.

“Tiene un letrero de candado verde falso, un campo de URL falso que se puede copiar e incluso una ventana adicional de Steam Guard para la autenticación de dos factores”.

De manera más general, Group–IB explicó que los contenidos de las páginas de phishing de BitB se copian completamente de las legítimas. En muchos casos, incluso incluyen una alerta sobre los datos que se guardan en un recurso de terceros.

“Las páginas de phishing pueden tener todos los botones deshabilitados, excepto la confirmación de inicio de sesión y el cambio de idioma”, dice el aviso. “Los 27 idiomas de la interfaz son totalmente funcionales y la selección es idéntica a la utilizada en la página legítima”.

Según los informes, algunas de las cuentas de Steam robadas en estas campañas estaban valoradas entre $ 100,000 y $ 300,000.

En el aviso , Group–IB también proporcionó a las empresas recomendaciones sobre cómo identificar ventanas de navegador falsas. Estos incluyen comparar el diseño del encabezado y la barra de direcciones de la ventana emergente, intentar cambiar el tamaño de la ventana (no se puede cambiar el tamaño de las ventanas falsas) y verificar la funcionalidad de la barra de direcciones.

La investigación centrada en BitB se produce en medio de un aumento sustancial de los ataques cibernéticos en la industria del juego. Por ejemplo, un informe publicado en agosto por la firma de seguridad cibernética Akamai sugirió que los ataques cibernéticos en el sector de los juegos aumentaron un 167 % en el último año.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.