A inicios de 2022 los especialistas de Avast descubrieron una nueva variante de ransomware entregada en conjunto con el malware wiper HermeticWiper en algunos ataques, principalmente en Ucrania. Un análisis posterior de esta amenaza de seguridad reveló una severa debilidad en el esquema de cifrado de esta variante, identificada como HermeticRansom, lo que hace posible descifrarlo sin tener que pagar a los hackers.

Acorde a los investigadores, el ransomware está escrito en el lenguaje de programación GO. Al ejecutarse en el sistema objetivo, el malware comienza a buscar archivos potencialmente valiosos en unidades locales y recursos compartidos de red, buscando específicamente archivos con las siguientes extensiones: .docx .doc .dot .odt .pdf .xls .xlsx .rtf .ppt .pptx .one.xps .pub .vsd .txt .jpg .jpeg .bmp .ico .png .gif .sql.xml .pgsql .zip .rar .exe .msi .vdi .ova .avi .dip .epub.iso .sfx .inc .contact .url .mp3 .wmv .wma .wtv .avi .acl.cfg .chm .crt .css .dat .dll .cab .htm .html y .encryptedjb.

Otro rasgo característico de HermeticRansom es que evita cifrar archivos en Program Files y carpetas de Windows en un intento de mantener el sistema afectado funcionando.

Este ransomware crea una clave de cifrado de 32 bytes para cada archivo comprometido, los cuales están encriptados por bloques de 1048576 bytes. Durante el proceso se cifran un máximo de 9 bloques y cualquier dato que supere los 9437184 bytes se deja en texto sin formato.

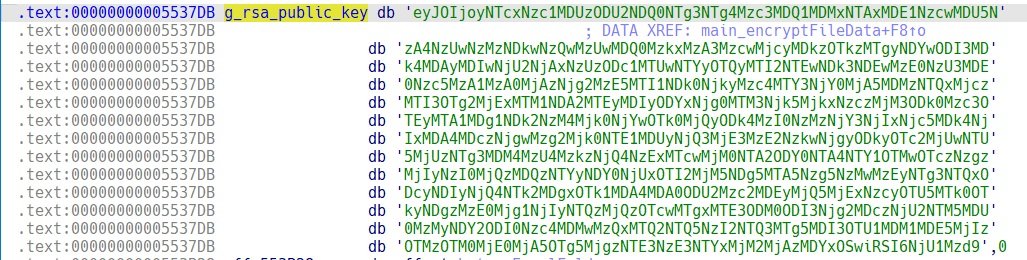

Cada bloque está encriptado por cifrado simétrico AES GCM. Después del cifrado de datos, el ransomware agrega una cola de archivo que contiene la clave de archivo cifrada RSA-2048. La clave pública se almacena en el binario como una cadena codificada en Base64.

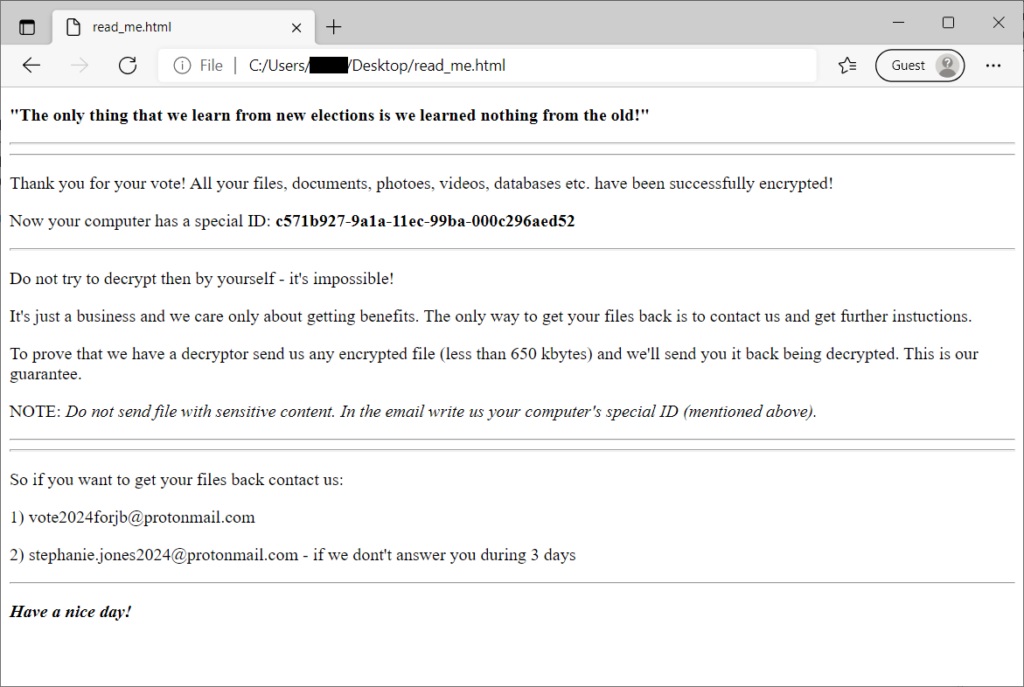

Al finalizar el proceso de cifrado, el usuario afectado encontrará un archivo llamado “read_me.html” en la carpeta del escritorio del usuario:

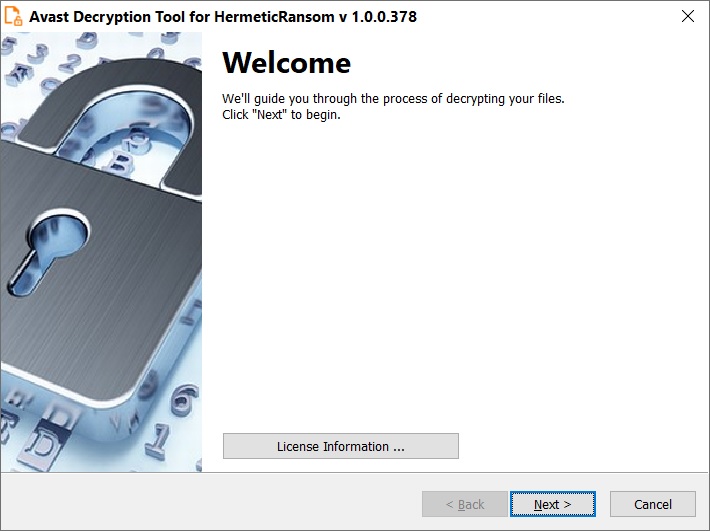

Si bien los investigadores no compartieron grandes detalles sobre la vulnerabilidad en el proceso de cifrado de HermeticRansom, anunciaron el desarrollo de una herramienta capaz de remover la infección de los archivos comprometidos y recuperar el acceso a la información sin tener que pagar rescate alguno. Para comenzar, la herramienta debe ser descargada desde las plataformas oficiales de Avast:

Posteriormente solo deberá correr el archivo ejecutable. Este archivo comienza en forma de asistente, que lo guía a través de la configuración de la herramienta:

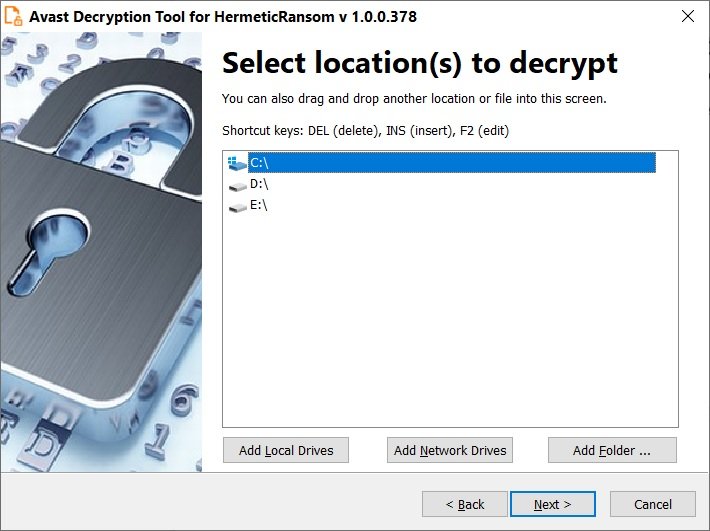

Al iniciar la herramienta, seleccione la lista de ubicaciones en las que desea que el descifrador trabaje o simplemente elija la lista de ubicaciones predeterminada:

Al finalizar el proceso de recuperación, también podrá optar por crear una copia de seguridad de su información, a fin de protegerse contra otros incidentes similares.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.