Especialistas de la firma de seguridad Vedere Labs publicaron una investigación detallando cómo una variante de ransomware podría propagarse a través de una red empresarial usando dispositivos de Internet de las Cosas (IoT) vulnerables.

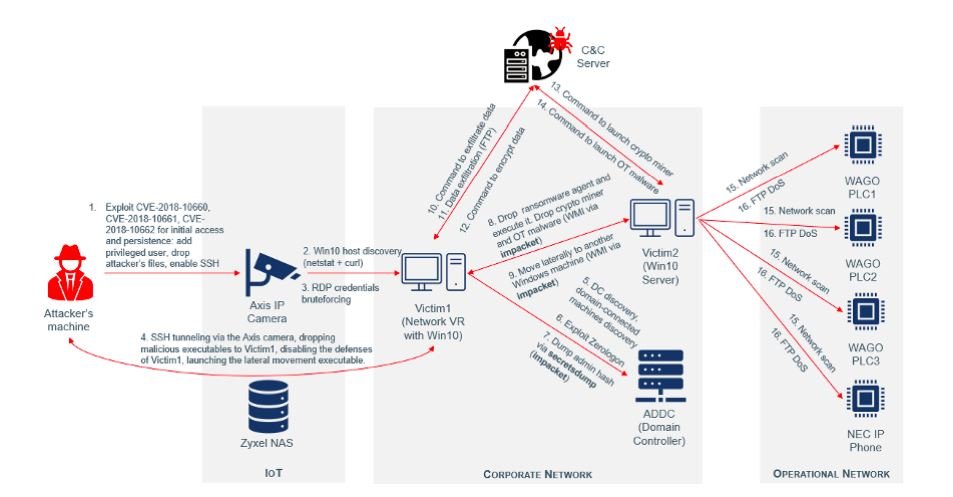

Para su investigación, los expertos desarrollaron una variante de malware de prueba de concepto (PoC) identificada como R4IoT; después de un acceso inicial, esta cepa puede moverse lateralmente a través de una red informática para entregar ransomware y software de cryptojacking y robar información confidencial, a la vez que interrumpe operaciones comerciales críticas.

Los investigadores señalan que esta idea fue desarrollada considerando la naturaleza evolutiva de los grupos de ransomware, que ya no se limitan a cifrar información y exigir rescates a cambio de una clave de descifrado. En cambio, las operaciones de ransomware ahora cifran datos, exigen rescates, roban información confidencial antes de cifrarla y la venden en dark web, además de lanzar ataques de denegación de servicio (DoS) contra las organizaciones afectadas.

Un ataque combinando técnicas de ransomware y abuso de dispositivos IoT podría ser altamente disruptivo para una red afectada, pues permitiría el rápido despliegue de la infección. R4IoT es capaz de explotar las fallas en estos dispositivos, por lo que quedó demostrado que este es un vector de ataque real y que debería preocupar a la industria de la tecnología.

Por suerte, este malware existe solo como un concepto, desarrollado en entornos de prueba para demostrar un potencial intento de explotación IoT usando ransomware. Aún así, las pruebas podrían demorar poco en llegar a entornos reales.

Contrarreloj

Como se menciona anteriormente, el factor determinante para facilitar esta clase de escenarios de hacking podría ser el creciente número de dispositivos IoT en redes empresariales, ya que podrían fácilmente convertirse en el punto de entrada ideal para los actores de amenazas.

Al momento de redacción, los dispositivos IoT representan más del 40% de los aparatos tecnológicos conectados a redes empresariales. Los investigadores creen que los cibercriminales comenzarán a apuntar contra estos dispositivos para ataques de ransomware cuando superen el 50% de equipos en una red, lo que podría ocurrir en menos de dos años.

Antes de que sea demasiado tarde, las organizaciones podrían comenzar a identificar potenciales vulnerabilidades y puntos de entrada más obvios, incluyendo dispositivos IoT y equipo tecnológico convencional. Una vez que se han identificado estas amenazas, lo más recomendable es implementar todos los controles de seguridad necesarios para prevenir la explotación, además de corregir las vulnerabilidades conocidas en los complementos IoT.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.