Durante esta semana se publicaron múltiples informes sobre PrintNightmare, una vulnerabilidad crítica que reside en el servicio de impresión de los sistemas Windows identificada como CVE-2021-1675. Aparentemente la compañía no pudo corregir esta falla adecuadamente, por lo que algunos exploits funcionales comenzaron a aparecer en plataformas como GitHub.

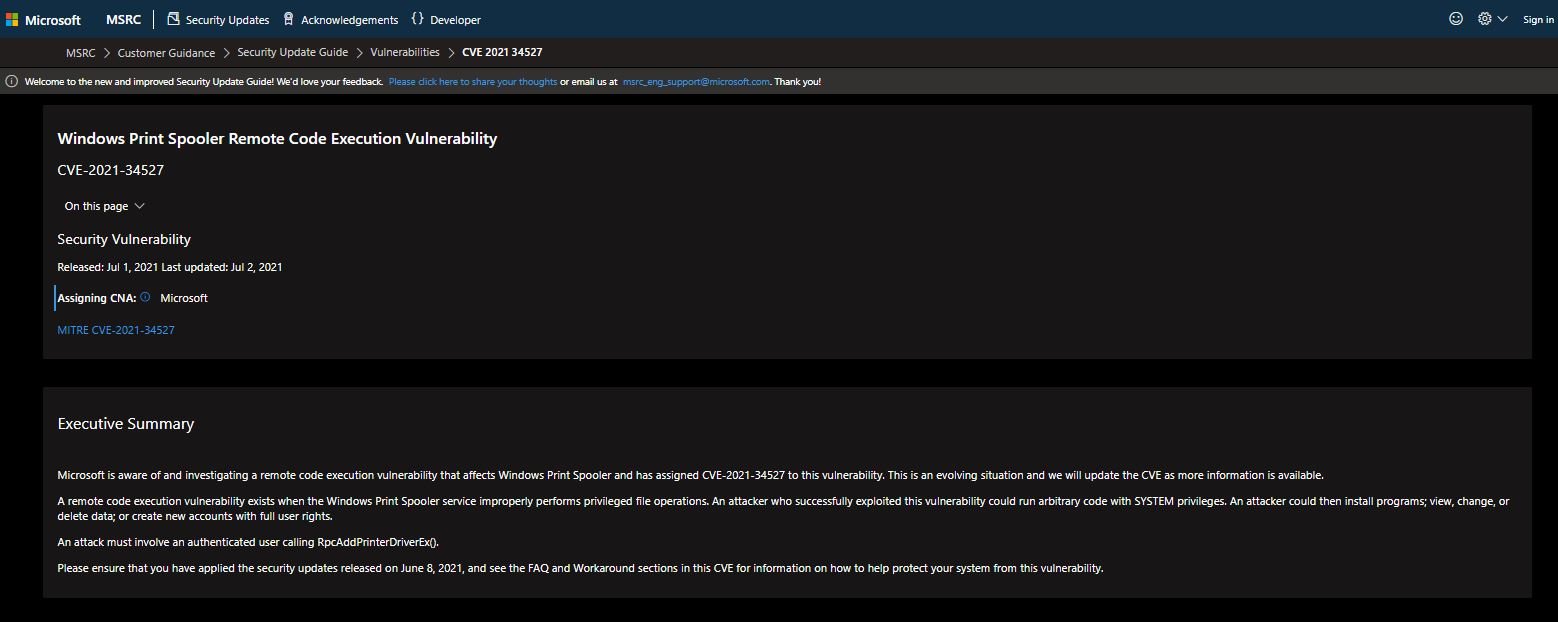

Si bien esta ya era una situación delicada, todo se complicó aún más este jueves cuando Microsoft publicó sus reportes relacionados con CVE-2021-34527: “Existe una vulnerabilidad de ejecución remota de código cuando el servicio Windows Print Spooler realiza incorrectamente operaciones con archivos privilegiados. Un actor de amenazas podría ejecutar código arbitrario con privilegios SYSTEM para instalar programas, además de ver, modificar y eliminar datos de forma arbitraria.

El reporte generó más confusión, ya que Microsoft señala que esta podría considerarse la misma falla que PrintNightmare, aunque en realidad no lo es: “Estas vulnerabilidades son similares pero distintas. CVE-2021-1675 se asignó a una falla diferente en RpcAddPrinterDriverEx (). El vector de ataque también es diferente y esta falla fue corregida en junio de 2021″, menciona el reporte de Microsoft.

La compañía menciona que la actualización para abordar la primera falla reportada no está relacionada con la aparición de la segunda vulnerabilidad, además de señalar que la falla reside en todas las versiones del sistema operativo. Microsoft afirma que la investigación sigue en curso, por lo que ahora mismo es imposible determinar si todas las versiones de exploits son ejecutables.

En otras palabras, las fallas son realmente similares pero tienen un vector diferente, razón por la cual Microsoft las identifica como errores independientes. Para prevenir la explotación, los expertos recomiendan inhabilitar el servicio de cola de impresión o bien desactivar la impresión remota a través de la política de grupo, lo que bloquea el vector de ataque remoto: “El sistema ya no funcionará como un servidor de impresión, pero la impresión local en un dispositivo conectado directamente seguirá siendo posible”, menciona el reporte de la compañía.

Microsoft menciona que CVE-2021-1675 obtuvo un puntaje de 7.8/10 en la escala del Common Vulnerability Scoring System (CVSS): “Esta es una situación en evolución y actualizaremos el CVE a medida que haya más información disponible.”

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.