Para miles de personas en todo el mundo, sus perfiles de redes sociales se han convertido en una importante herramienta de trabajo y también una fuente de ingresos, por lo que también se han vuelto un objetivo realmente atractivo para los hackers maliciosos. En esta ocasión, los expertos en ciberseguridad del Instituto Internacional de Seguridad Cibernética (IICS) le mostrarán una herramienta empleada para acceder a cuentas de Instagram mediante ataques de fuerza bruta capaz de evitar las restricciones en el número de intentos para acceder a la plataforma.

Instashell es un script para realizar ataques de fuerza bruta en Instagram, y consiste esencialmente en un script capaz de eludir las restricciones contra esta clase de ataques en esta plataforma, por lo que los usuarios pueden probar un número infinito de contraseñas. Este script usa Android ApkSignature para realizar la autenticación, adicionalmente usa la red TOR para cambiar la dirección IP después del bloqueo con el fin de mantener un ataque persistente.

Como de costumbre, le recordamos que este artículo fue elaborado con fines exclusivamente informativos, por lo que los expertos en ciberseguridad de IICS no se hacen responsables del posible uso malicioso que pueda darse a esta información.

Instalación

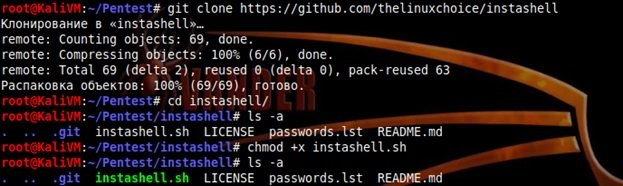

Use el siguiente comando para instalar Instashell en Kali Linux 2018.1 o en cualquier otra versión posterior (esto podría requerir instalación de git):

sudo apt install git

git clone https://github.com/thelinuxchoice/instashell

cd instashell

chmod +x instashell.sh

Lanzamiento de la herramienta

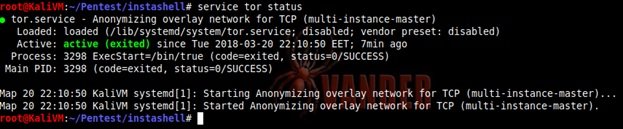

Los expertos en ciberseguridad señalan que el script requiere Tor y curl instalados; si no están allí, configure:

sudo apt install tor

sudo apt install curl

./instashell.sh

service tor start

Para comenzar la búsqueda, debe especificar el nombre de la cuenta objetivo en el servicio y el diccionario a utilizar; el diccionario de Instashell se usa por defecto, pero se puede complementar o reemplazar por otros, señalan los expertos en ciberseguridad:

El script se procesa con éxito proporcionando una contraseña válida para la cuenta. Puede probar el script con cualquier cuenta en esta plataforma social.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.