Encuentran nueva forma de hackear las cuentas de YouTube y nadie entiende cómo es posible

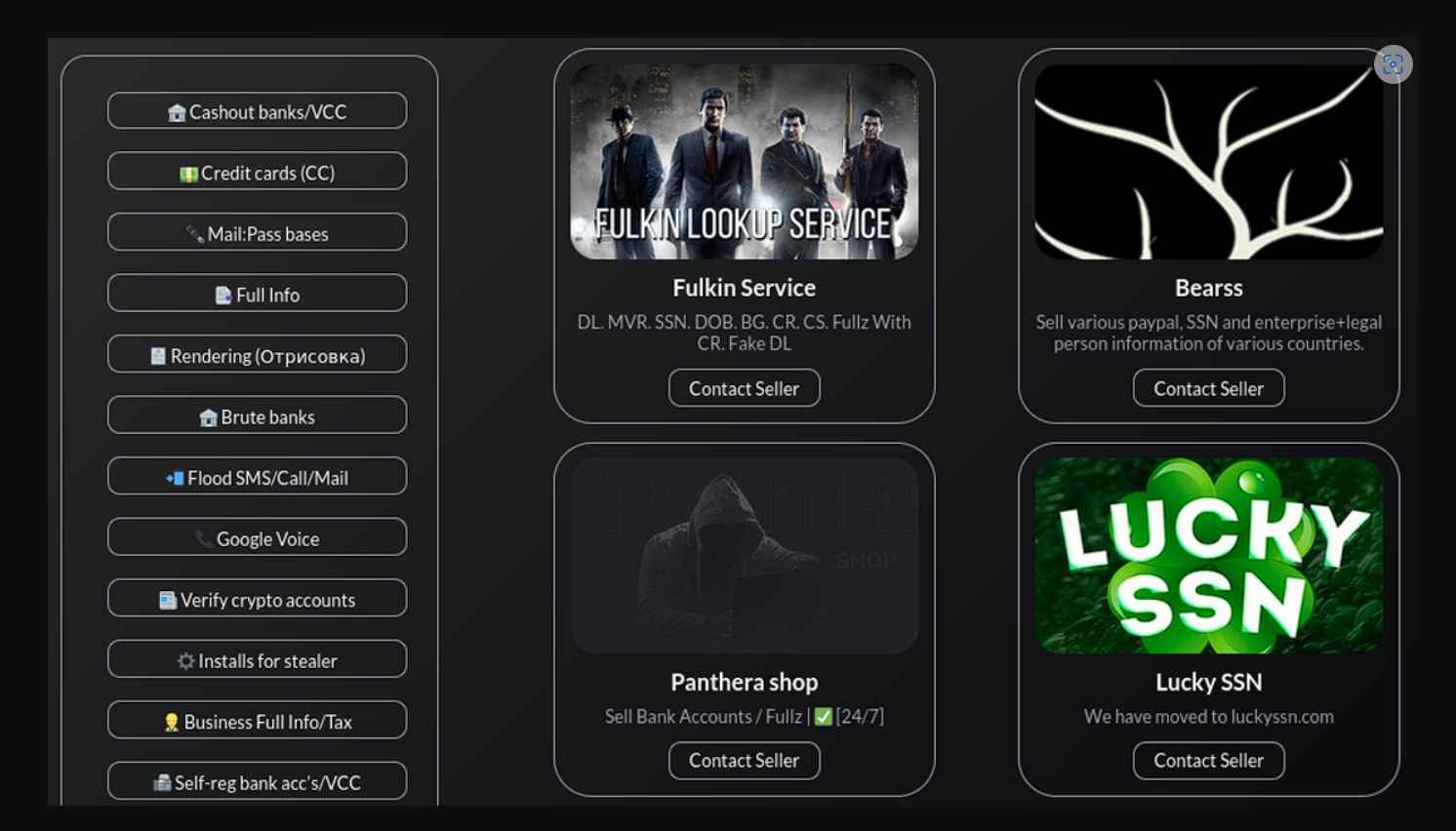

Hace unos días les contamos sobre el desarrollo de una estafa en YouTube que tenía de todo: fraude de criptomonedas, uso de deepfakes (en este caso, usando una imagen de Elon Musk)LEER MÁS