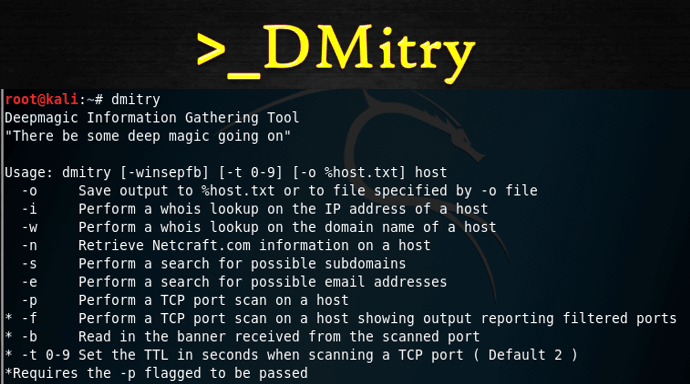

Samsung provoca brecha de datos de usuarios de equipos Galaxy

La semana pasada, cientos de usuarios de dispositivos Samsung Galaxy reportaron haber recibido una extraña notificación de la app Find My Device que contenía solamente el número 1. Al respecto,LEER MÁS