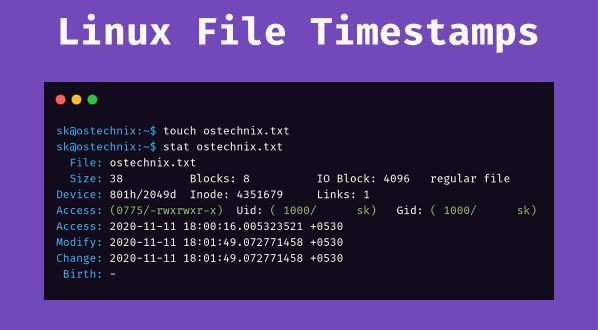

Cómo modificar un archivo sin alterar su marca de tiempo en Linux para que los peritos forense no lo detecten

Como probablemente sepa, al trabajar con cualquier archivo en un procesador de texto, hoja de cálculo, presentación, entre otros, aparecerán marcadores de “hora de acceso” y “hora de modificación”, queLEER MÁS