Los investigadores de seguridad de la firma de prevención de fraude Cleafy’s reportan el hallazgo de una nueva variante de malware para el sistema operativo Android dirigido a usuarios en múltiples países de Europa. Identificado como TeaBot, este malware parece haber sido encontrado en una etapa temprana de desarrollo, aunque los expertos señalan que cuenta con avanzadas capacidades como el robo de credenciales e intercepción de mensajes de texto.

Hasta el momento los investigadores han identificado al menos 60 objetivos de ataque, incluyendo bancos en España, Italia, España, Países Bajos y Bélgica. TeaBot admite seis idiomas, incluyendo alemán, inglés, italiano, francés y español.

Otras capacidades de este malware permiten a los operadores eliminar aplicaciones instaladas en los dispositivos afectados, cambiar la configuración de audio, acceder a la lista de contactos y tomar múltiples registros del estado actual del dispositivo.

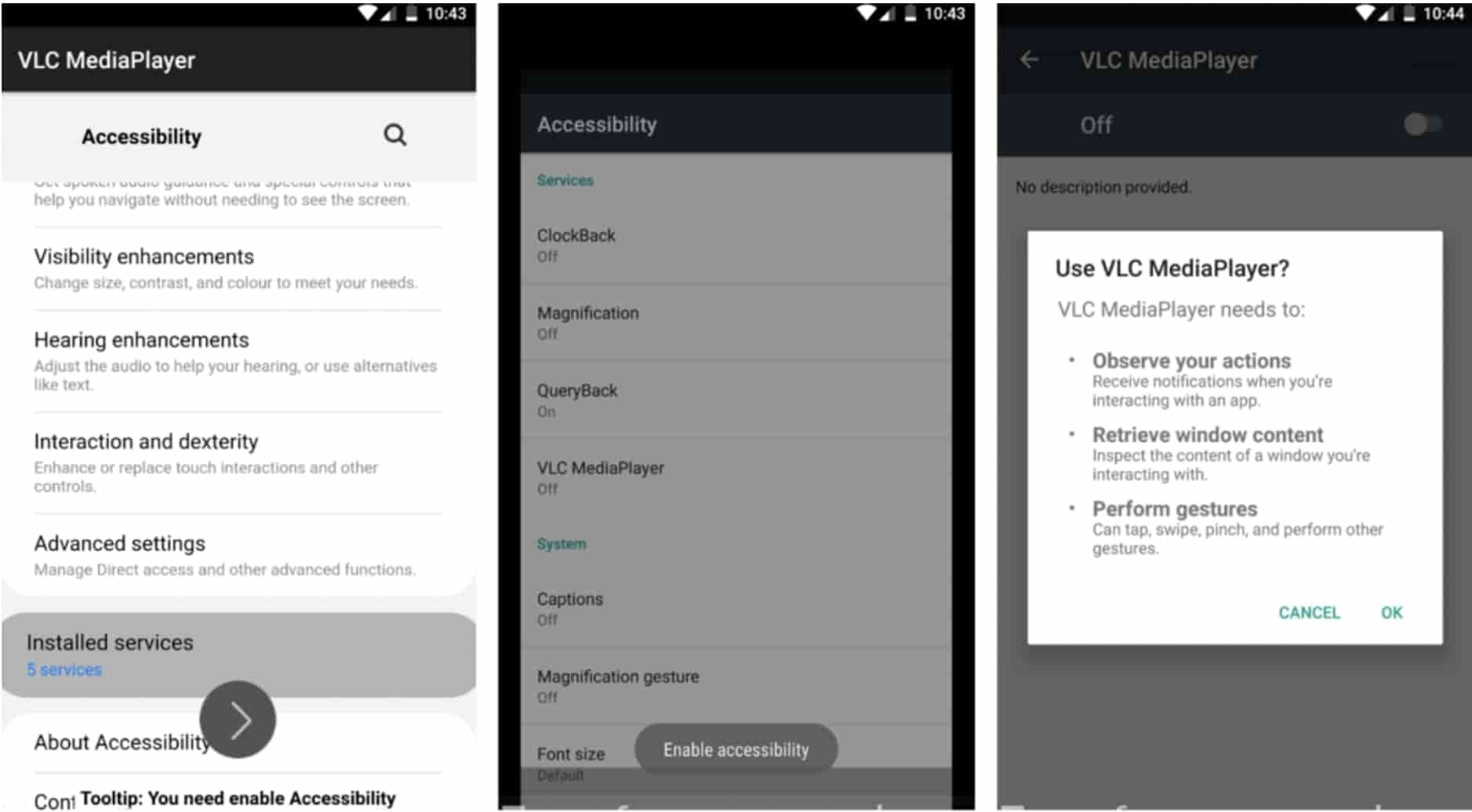

Los operadores de TeaBot también pueden tomar capturas de pantalla en los dispositivos afectados y comprometer los Servicios de Accesibilidad de Android, mostrando una ventana emergente para que los usuarios no tengan más opción que aceptar permisos de accesibilidad arbitrarios. Esta es una situación crítica, ya que permitiría a los actores de amenazas rastrear todas las interacciones de la víctima con el smartphone afectado.

Los investigadores creen que TeaBot es similar a otro malware identificado como Oscorp, ya que ambas variantes se basan en buscar interacción en tiempo real con los usuarios comprometidos, en una combinación del abuso de las configuraciones de Android con un ataque de secuestro de cuentas.

Por si no fuese suficiente, TeaBot es capaz de robar los códigos de autenticación multifactor en los dispositivos comprometidos, con lo que los actores de amenazas podrían tratar de acceder a otras cuentas del usuario afectado. Finalmente, los expertos descubrieron que TeaBot puede inhabilitar Google Play Protect, una función para el escaneo automático de las apps disponibles en la tienda oficial de Google que previene la presencia de apps maliciosas en Google Play.

Cabe mencionar que el troyano bancario Flubot también usa el mismo señuelo para infectar dispositivos Android, pero los investigadores descartan que exista un vínculo entre ambos desarrollos maliciosos.

Como de costumbre, se recomienda a los usuarios de smartphones con sistema Android no descargar aplicaciones desde fuentes externas a Google Play Store, ya que en dichas plataformas no existen controles de seguridad para la detección de potenciales apps maliciosas. Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de ciberseguridad, el se enfoca en protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad con diferentes empresas. También tiene experiencia en diferentes industrias como finanzas, salud medica y reconocimiento facial.