El ciberdelincuente que robó más de 200 bitcoins (BTC) a Luke Dashjr el creador de Bitcoin Core, realizó una serie de transacciones con el fin de ocultar el destino final de los activos sustraídos. Este individuo demuestra un alto nivel de cautela y una cantidad significativa de comprensión sobre la programación y Bitcoin en función de sus acciones.

Según los datos que hizo públicos una herramienta automática que se incluye en el navegador OXT y que permite monitorear las transacciones se realizó una secuencia de aproximadamente setenta operaciones, cada una de las cuales incluía decenas de transacciones adicionales.

Según la aplicación de monitoreo conocida como OXT Observer este tipo de transacciones se realizaron hace menos de un día por valores que oscilan entre 2 BTC y 3 BTC en promedio.

La práctica de dividir el dinero robado en una serie de transacciones más pequeñas se conoce como “peelchain” (pelar o romper la cadena). Esto permite al delincuente cambiar el dinero robado por otro tipo de efectivo de una manera que es menos obvia para las fuerzas del orden y les dificulta rastrear el dinero.

Se sospecha que el hacker en cuestión ocultó el rastro de estas transacciones de Bitcoin utilizando un mezclador de Bitcoin en este caso particular. En otras palabras ocultó el destino final de los fondos mediante el uso de un software que mezcla sus propias transacciones con un grupo de otros.

Los mezcladores son herramientas enfocadas en la privacidad más que en el lavado de dinero al contrario de lo que se ha presentado en los medios en el pasado. Este es un punto importante a tener en cuenta.

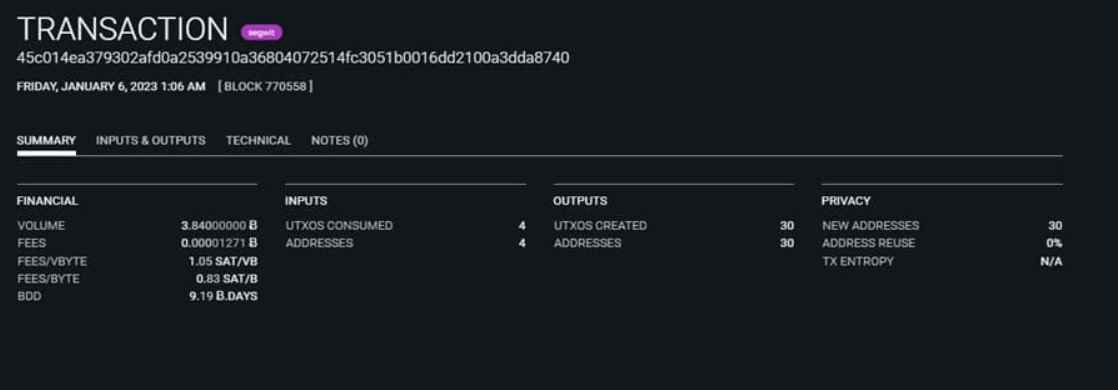

Puede ver que la transacción en cuestión no dice a dónde van los bitcoins si examina la información que OXT Observer proporciona para solo una de estas actividades. Esto se debe a que la transacción en cuestión no revela el destino de los bitcoins. Sin embargo muestra la transacción como parte de una colección más completa.

El uso de mezcladores sería la última precaución que tomaría este hacker para evitar ser descubierto. Hace dos días CriptoNoticias publicó un artículo en el que discutían los métodos que habría utilizado este individuo para tener un mejor nivel de control sobre las monedas que le fueron sustraídas a Luke Dashjr.

Al respecto tenemos conocimiento que el hacker realizó transferencias a direcciones P2SH, las cuales permiten establecer direcciones adicionales que podrán recibir o transmitir BTC en un marco de requisitos, cuya ausencia impide gastar el dinero. Por ejemplo mediante el uso de una dirección P2SH es posible estipular que solo se podrá acceder al efectivo cuando se haya firmado digitalmente una transacción que involucre varias claves.

Luke Dashjr, uno de los ingenieros de Bitcoin Core con mayor experiencia, reveló hace poco que un hacker había obtenido una de sus claves PGP. Las claves PGP se utilizan para cifrar y proteger archivos y otras claves vitales. Luke Dashjr compartió esta información hace menos de una semana. Se usó exactamente la misma clave en el robo de la billetera en línea del desarrollador que fue llevado a cabo por el ladrón.

Es especialista en ciberseguridad con más de 16 años de experiencia en seguridad de la información. Conoce muy bien la inteligencia de amenazas, la gestión de riesgos, la evaluación de vulnerabilidades y las pruebas de penetración, el análisis forense cibernético y la tecnología de seguridad en la nube (AWS, Azure, Google Cloud). Ocupó varios puestos de investigador de ciberseguridad en diferentes empresas. Tiene experiencia en diferentes industrias como finanzas, atención médica, marketing, gobierno, finanzas turísticas, aerolíneas, telecomunicaciones y biometría.