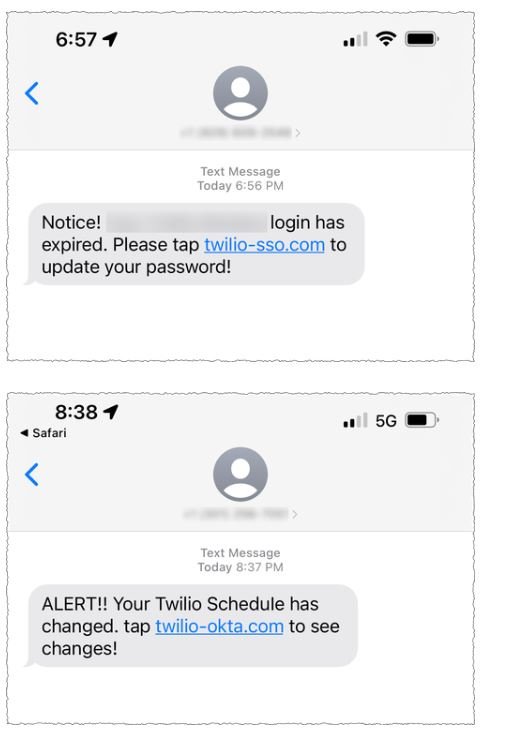

El Pentágono puso a prueba la tecnología de microrredes en DEF CON, aprovechando el ingenio de los hackers

El Pentágono desplegará redes eléctricas locales autónomas, o microrredes, en 134 bases del Ejército, a partir de mayo. Pero primero probaron la tecnología en DEF CON, buscando la ayuda de losLEER MÁS