¿Cómo usar el agente de AWS SSM como puerta trasera y hackear servidores de EC2?

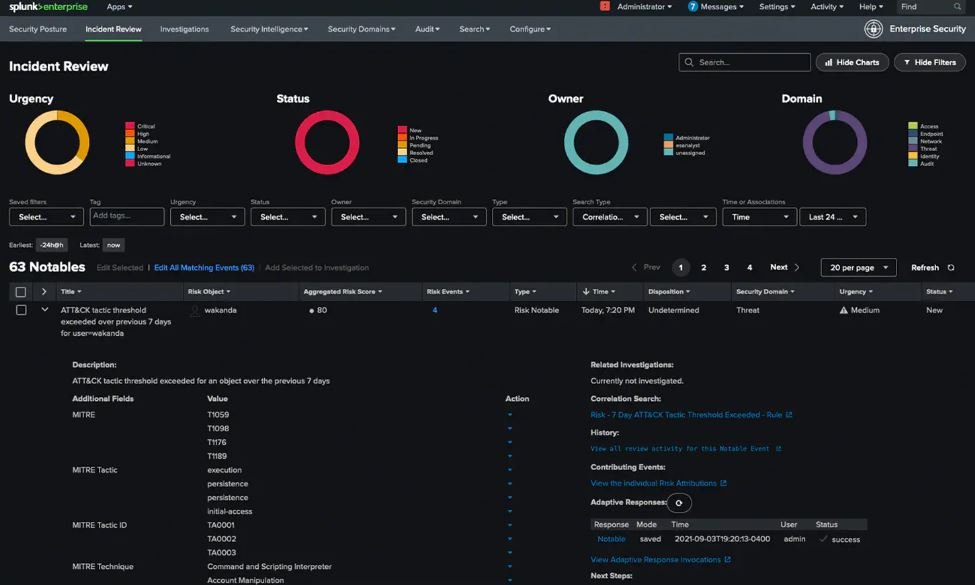

Amazon Web Services (AWS) tiene un nuevo enfoque posterior a la explotación que ha sido identificado por los investigadores. Esta técnica permite a los hackers utilizar el agente Administrador del sistemaLEER MÁS